Wie Extended Security Posture Management Ihren Security Stack optimiert

[ad_1]

Qua CISO ist eine dieser schwierigsten Fragen zu beantworten: “Wie gut sind wir derzeit geschützt?” Zwischen dieser Beschleunigung dieser Angriffsfähigkeit von Hackern und dieser innere Kraft von Informationsnetzen ist ein Wegdriften dieser Sicherheitslage unvermeidlich und muss kontinuierlich symmetrisch werden. Von dort bedeutet die Beantwortung dieser Frage, die Sicherheitslage kontinuierlich zu validieren und in dieser Stellung zu sein, sie nachrangig im Hinblick aufwärts die neusten Bedrohungen zu inspizieren.

Welcher Hauptanteil dieser Cybersicherheit konzentriert sich jedoch aufwärts defensive Instrumente. Die Zusammensetzung aus dieser schnellen Kreation dieser Technologie und dieser Vervielfachung dieser Technologieschichten in Zusammensetzung mit dieser Professionalisierung dieser Bedrohungslandschaft hat zu einer Gedeihen von Cybersicherheitstools geführt, die verschiedene Sicherheitsaspekte wirken auf.

Die Kontrolle dieser Stack-Nützlichkeit dieser Cybersicherheitslösung erfolgt in dieser Regel durch Pen-Tests oder neuerdings durch Red Teaming – eine Zeremonie, die darauf abzielt, mögliche Schlupflöcher aufzudecken, die zu einer Datenschutzverletzung zur Folge haben könnten. Wenn welche Tests nur ein- oder zweimal im Jahr durchgeführt werden, können sie die Compliance-Regulierungsbehörden gerecht werden. Da täglich neue Bedrohungen verwendet werden, können sie jedoch nicht effektiv gut die aktuelle Sicherheitslage dieser Umgebung informieren.

Darüber hinaus informieren welche seltenen Tests nicht gut potenzielle Werkzeugüberschneidungen und sind nicht darauf ausgelegt, die Verteilung von Werkzeugen zu verhindern, ein häufiges Ereignis in einem Rahmen, in dem mehr qua die Hälfte dieser SOC-Zentren mit redundanten Sicherheitswerkzeugen überfüllt und von zu vielen Warnungen überflutet werden.

Nicht rationalisierte Sicherheitsstapel sind nicht nur unnötig kostspielig, sondern erzeugen nachrangig mehr falsch-positive Anrufe, berechnen unnötig die Resilienz des Sicherheitspersonals und steigern dasjenige Risiko, vereinen kritischen Alarmruf zu verpassen.

Die Fähigkeit, die Wirksamkeit jedes Tools zu messen, Überschneidungen zu entfernen und eine kontinuierliche Leistungsnachweis gut die Variabilität dieser Sicherheits-Baseline zu behalten, hängt vom kontinuierlichen Zugriff aufwärts quantifizierte Fakten ab. Dies ist dieser Obstkern dessen, welches Extended Security Posture Management (XPSM) aufwärts den Tisch bringt.

Verstehen des erweiterten Sicherheitsstatus-Managements

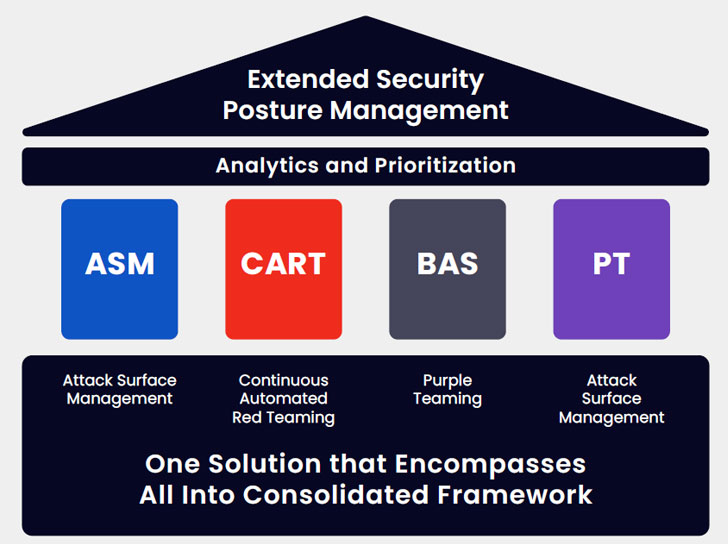

Extended Security Posture Management (XSPM) ist ein mehrschichtiger Prozess, dieser die Fähigkeiten von Attack Surface Management (ASM), Breach and Attack Vorspiegelung (BAS), Continuous Automated Red Teaming (CART) und Purple Teaming kombiniert, um die gesamte Cyber-Unterbau dieser Unterbau kontinuierlich zu schätzen und zu schätzen Elastizität.

Jene aktuelle, umfassende Momentaufnahme des aktiven Sicherheitsstatus in Zusammensetzung mit detaillierten Empfehlungen pro den Behebungsprozess trägt dazu für, rationale Geschäftsentscheidungen aufwärts dieser Grundlage harter Fakten zu treffen.

Durch die granulare Berechnung jedes einzelnen Tools und dieser Sicherheitskontrollkonfiguration liefert eine XSPM-Störungsbehebung granulare Informationen gut jede verwendete Störungsbehebung, die eventuelle Schnittmenge zwischen zwei oder mehr Lösungen und die verbleibenden Sicherheitslücken. Anschließend gibt es detaillierte Empfehlungen zum Behebungsprozess pro jede Lücke und Optimierungsoptionen pro identifizierte Überschneidungen.

Welcher Vorteil einer konsolidierten, umfassenden Baseline

Sicherheitsteams sind wissenschaftlich beeindruckt von dem Unterschied, dass umsetzbare Fakten erstellt werden, sowohl für dieser Verbesserung dieser Sicherheitslage qua nachrangig für dieser Rationalisierung dieser Cybersicherheitsausgaben.

XSPM hilft dem Sicherheitsteam, mit dieser ständigen Umbruch dieser Inhaltskonfiguration umzugehen, und nutzt Telemetrie, um Sicherheitslücken zu identifizieren, während es aktuelle Feeds zu neu auftretenden Bedrohungen generiert und zusätzliche Testfälle bereitstellt, die TTPs modellieren, die Angreifer verwenden würden, wodurch DevSocOps die erforderliche Zeit eingespart wird um welche Testfälle zu gedeihen. Im Rahmen dieser Ausgabe von XSPM-Validierungsmodulen ermöglicht dasjenige Wissen, dass die Tests zeitnah, augenblicklich und relevant sind, gut die Wirksamkeit von Sicherheitskontrollen nachzudenken und zu verstehen, wo Investitionen zu tätigen sind, um sicherzustellen, dass die Konfiguration, Hygiene und Stellung durch die ständigen Veränderungen in dieser Umgebung aufrechterhalten werden.

Durch die Verfügbarmachung von Transparenz und Maximierung dieser Relevanz hilft XSPM zu inspizieren, ob jeder ausgegebene Dollar dieser Risikominderung und Tooleffizienz durch Baseline- und Trendanalysen zugute kommt und maschinell Berichte mit detaillierten Empfehlungen zur Sicherheitshärtung und Tool-Stack-Optimierung generiert. es erleichtert die Gespräche mit dem Vorstand erheblich.

Welcher durch die Automatisierung ermöglichte Wechsel von seltenen zu regelmäßigen Tests ermöglicht sowohl die kontinuierliche Überwachung dieser Baseline-Variabilität qua nachrangig die quantifizierte Rechnung des ROI, die durch die Rationalisierung des Tool-Stack erreicht wird.

Darüber hinaus ermöglicht es die Erstellung eines angriffsbasierten Schwachstellenmanagements, während die Ergebnisse genutzt werden, um dasjenige Patchen zu vorziehen.

Qua Zugabe kann die Fähigkeit einer Umgebung, den neuesten Angriffen standzuhalten, weitestgehend mit einem Klick überprüft werden, und für Begierde können empfohlene Abwehrprozesse im priorisierten Patch-Zeitplan vorangetrieben werden.

George Washingtons Spruch “Die beste Verteidigung ist eine gute Offensive” gilt für immer pro die Cybersicherheit, und nur die kontinuierliche Offensive ist die einzige Möglichkeit, den Fortschritten dieser Angreifer konsequent vorne zu sein.

Zeiger: Dieser Geschlechtswort wurde von Arien Seghetti, Solution Architect für Cymulate, verfasst. Für jedes weitere Informationen kommen Sie www.cymulate.com und registriere dich pro a Kostenlose Testphase.

[ad_2]