Warum Feiertage Ihr Unternehmen einem Cyber-Überfall aussetzen (und wie Sie Vorkehrungen treffen können)

[ad_1]

Es ist eine Zeit, in dieser viele an ihre Familien und Lieben, die Karenz von dieser Arbeit und dasjenige Schenken – die Feiertage – denken. Doch nachrangig wenn viele während dieser Weihnachtszeit ihre Gedanken äußerlich dieser Arbeitswelt nach sich ziehen, planen die Angreifer oft ihre schlimmsten Angriffe.

Wie können Sie deshalb in diesen Zeiten Vorkehrungen zum Sicherheit Ihres Unternehmens treffen?

Warum Feiertage Ihr Unternehmen einem Cyberangriff aussetzen

Angreifer nach sich ziehen heute kein Faible z. Hd. Unternehmen und gönnen Unternehmen zu jeder Saison eine Karenz, insbesondere nicht in den Urlaub. Im Gegenteil, zu jeder Saison, in dieser Unternehmen weniger in petto sind, kombinieren Cyberangriff abzuwehren, bietet sich die Gelegenheit z. Hd. erfolgreiche Kompromisse. Infolgedessen setzen die Feiertage Ihr Unternehmen einem höheren Risiko von Cyberangriffen aus.

Die meisten Endbenutzer denken nicht an Cybersicherheit, wenn sie im Web surfen oder während dieser Spielzeit E-Mails mit Urlaubsangeboten erhalten. Infolgedessen lassen viele ihre Wachsamkeit solange bis zu einem gewissen Klasse nachher und sind mehr wie sonst beschäftigt und neben der Spur. Erhöhte Zerstreuung aus dieser Sicht des Endbenutzers und weniger Prüfung von E-Mails und Websites, hinaus denen Urlaubsrabatte und -angebote angezeigt werden, können Angreifern mit Phishing-Betrug oder böswilliger Werbung die perfekte Gelegenheit eröffnen.

Darüber hinaus können IT-Betriebs- und SecOps-Teams personell unterbesetzt sein, da während dieser Feiertage Mitwirkender im Urlaub sind. Es schafft eine Situation mit erhöhtem Risiko z. Hd. geschäftskritische Wissen mit potenziell weniger Ressourcen, um Risiken und Sicherheitsverletzungen zu mindern, dass sie zu Tage treten.

Herkunft dieses Jahres veröffentlichten dasjenige FBI und die Cybersecurity & Infrastructure Security Agency eine allgemeine Warnung zur erhöhten Wachsamkeit oppositionell Ransomware-Angriffen während dieser Urlaub. Sie können die Warnung hier Vorlesung halten: Ransomware Awareness for Holidays and Weekends | KAG. Teilweise heißt es:

„Dasjenige Federal Bureau of Nachforschung (FBI) und die Cybersecurity and Infrastructure Security Agency (CISA) nach sich ziehen in den Vereinigten Staaten erst am 4. dieser Juliferien im Jahr 2021.”

Aufgrund der Tatsache dieser bevorstehenden Feiertage in den USA und weltweit sollen Unternehmen wachsam und wachsam bleiben, um sich vor vielen Angriffsformen zu schützen. Schauen wir uns die folgenden häufigen Cybersicherheitsrisiken während dieser Weihnachtszeit an:

- Ransomware

- Phishing-Email

- Datenleck

- Distributed Denial of Tafelgeschirr (DDoS)

- Gebrochene Passwörter

1 – Ransomware

Ransomware ist heute unter weitem eine dieser bedrohlichsten Bedrohungen z. Hd. Unternehmen und ihre Wissen. Mit dieser zunehmenden Gefahr durch erfolgreiche Phishing-Angriffe und Besuche bösartiger Websites steigt die Wahrscheinlichkeit, dass Ihr Unternehmen mit Ransomware infiziert wird, drastisch an.

Bedrohungsakteure können Benutzer dazu verleiten, hinaus kombinieren bösartigen Link in einer Phishing-Email zu klicken oder kombinieren Drive-by-Überfall mit bösartigem Webcode hinaus einer gekaperten Website durchzuführen. In jedem Kasus kann es ein Treffer z. Hd. eine Ransomware-Infektion sein. Befolgen Sie die folgenden Ransomware-Angriffe mehr als kombinieren Ruhetag:

Zum Sicherheit vor Ransomware sollen Unternehmen geeignete Sicherheitsmaßnahmen ergreifen, darunter:

- Phishing-Email-Filterung

- Richtlinien z. Hd. starke Passwörter und Sicherheit vor Passwortverletzungen

- Zugriff mit den geringsten Berechtigungen

- Mikrosegmentierung

- Anwendungs-Whitelisting

- Andere Sicherheitsmaßnahmen

Ist Ransomware z. Hd. Unternehmen teuer? Laut dem IBM-Meldung Cost of a Data Breach 2021 ist Ransomware z. Hd. Ihr Unternehmen sehr kostspielig:

Ransomware-Angriffe kosten im Schnitt 4,62 Mio. US-Dollar und sind damit teurer wie die durchschnittliche Datenpanne (4,24 Mio. US-Dollar). Zu diesen Preis gehörten Eskalations-, Benachrichtigungs-, entgangene Geschäfts- und Reaktionskosten, jedoch nicht die Preis z. Hd. dasjenige Lösegeld. Böswillige Angriffe, die Wissen durch destruktive Wiper-Angriffe zerstörten, kosten im Schnitt 4,69 Mio. US-Dollar. Welcher Prozentsatz dieser Unternehmen, unter denen Ransomware ein Kriterium z. Hd. den Verstoß war, betrug 7,8%.

2 – Phishing-Email

Eine dieser einfachen Möglichkeiten, mit dieser Angreifer Umgebungen kompromittieren können, ist die Verwendung von Phishing-E-Mails. Phishing-E-Mails verschenken sich wie Mitteilungen legitimer Unternehmen aus. Angreifer nach sich ziehen es sich zur Verpflichtung gemacht, Phishing-E-Mails mittels dieser Logos, Formulierungen, Bilder und anderen mit dieser Email verbundenen Stile wie legitim erscheinen zu lassen.

Ohne entsprechende Sicherheitsvorkehrungen muss ein Endbenutzer trivial hinaus den schädlichen Link klicken und dieser Schaden beginnt. Ausgedacht, es gibt keine Zero-Trust- oder Mikrosegmentierungsgrenzen. In diesem Kasus kann die Ransomware zwanglos mehr als dasjenige Netzwerk kriechen und was auch immer infizieren, z. Hd. dasjenige dieser Benutzer Berechtigungen zum “Schreiben” oder “Ändern” hat.

Während dieser Weihnachtszeit sind Endbenutzer im Allgemeinen „klickfreudig“ und können E-Mails und andere Mitteilungen nicht so genau prüfen. Infolgedessen können Angreifer die Unzahl von Email-News nutzen, um den Umkreis des Unternehmens mit einem Phishing-Überfall zu infiltrieren.

Gleichfalls hier kommen die Grundlagen dieser Cybersicherheit zum Pfand, um sich vor Phishing-E-Mails zu schützen, wie die z. Hd. Ransomware aufgeführten Schutzmaßnahmen:

- Phishing-Email-Filterung

- Cybersicherheitsschulung z. Hd. Endbenutzer

- Unzulässige Anhänge

3 – Datenschutzverletzung

Datenschutzverletzungen sind eine kritische Cybersicherheitsbedrohung z. Hd. Unternehmen weltweit. Die Auswirkungen und die finanziellen Auswirkungen eines Datenlecks können mächtig sein. Im IBM Cost of a Data Breach Report 2021 heißt es:

Die Preis z. Hd. Datenschutzverletzungen stiegen vom Meldung 2020 solange bis zum Meldung 2021 im Jahresvergleich erheblich und stiegen von 3,86 Mio. US-Dollar im Jahr 2020 hinaus 4,24 Mio. US-Dollar im Jahr 2021. Welcher Steigerung um 0,38 Mio. US-Dollar (380.000 US-Dollar) entspricht einem Steigerung von 9,8 %. Dies steht einem Rückgang von 1,5 % oppositionell dem Berichtsjahr 2019 solange bis 2020 oppositionell. Die Preis einer Datenschutzverletzung sind seither 2015 um 11,9% gestiegen.

Datenschutzverletzungen können vorsätzlich, unabsichtlich oder aufgrund von böswilligen Cyberangriffen zu Tage treten. Etwa kann ein Mitwirkender versehentlich Wissen weitergeben, die er nicht weitergeben sollte, oder dies vorsätzlich tun. In dieser Ferienzeit sind Mitwirkender stärker von Urlaubsplänen oder anderen Aktivitäten neben der Spur und tendieren von dort ungefähr dazu, Wissen preiszugeben. Darüber hinaus wächst mit dieser zunehmenden Gefahr durch Ransomware die verkettete Liste moderner Ransomware-Varianten, die Datenlecks bedrohen.

Es enthält:

- AKO

- AVADDON

- BABUK LOCKER

- CLOP

- KONTI

- KUBA

- DUNKLE SEITE

- DOPPELPAYMER

- EGREGOR

- EVEREST

- LOCKBIT

- MATZE

- MESPINOZA

- MOUNT LOCKER

- NEFILIM

- NEMTY

- REVIL

4 – Distributed Denial of Tafelgeschirr (DDoS)-Angriffe

Eine weitere Gefahr z. Hd. Unternehmen rund um die Feiertage sind Distributed Denial of Tafelgeschirr (DDoS)-Angriffe. Laut Statistik steigt dasjenige Volumen dieser Distributed Denial of Tafelgeschirr (DDoS)-Angriffe rund um die Feiertage.

Darüber hinaus nach sich ziehen Online-Shopping und -Einzelhandel seither Beginn dieser globalen weltweite Seuche im Jahr 2020 katastrophal zugenommen, da immer mehr Menschen Online-Shopping bevorzugen.

Angreifer wissen, dass dieser Schaden, dieser durch DDoS-Angriffe verursacht wird, z. Hd. Unternehmen jetzt teurer ist, insbesondere in dieser lukrativen Weihnachtszeit.

Laut aktuellen Prognosen werden solange bis Finale 2021 DDoS-Angriffe kombinieren Rekordwert von 11 Mio. gelingen. Vor diesem Hintergrund sollen Unternehmen ihre Netzwerkabschwächungen und Servertechnologien so gestalten, dass sie größeren DDoS-Angriffen standhalten.

5 – Gebrochene Passwörter

Eine dieser häufigsten Methoden, mit denen Angreifer versuchen, Umgebungen zu kompromittieren, besteht darin, kompromittierte Anmeldeinformationen zu verwenden. Welcher Zugriff hinaus kompromittierte Anmeldeinformationen ist ein einfacher Angriffsvektor mit minimalem Luxus, dieser zu enormen Schäden an geschäftskritischen Wissen münden kann.

Wie schon erwähnt, sind Mitwirkender abgelenkter und erweisen sich in den Urlaub wie leichtere Ziele. Phishing-E-Mails können, es sei denn vom Starten eines Ransomware-Angriffs, verwendet werden, um legitime Anmeldeinformationen zu erhalten. Ein wachsendes Laden im Dark Web ist Erstzugangsbroker. Welcher Initial Access Broker stellt Kriminellen legitime und verifizierte Benutzerkonten gegen kombinieren Preis zur Verfügung. Es ermöglicht Angreifern, Anmeldeinformationen im Dark Web zu erwerben, sodass die harte Arbeit, Zugriff hinaus die Umgebung zu erhalten, schon dicht ist.

Laut dem IBM Cost of a Data Breach Report 2021 waren kompromittierte Anmeldeinformationen dieser häufigste anfängliche Angriffsvektor, dieser 20 % dieser Sicherheitsverletzungen ausmachte. Darüber hinaus in Besitz sein von kompromittierte Anmeldeinformationen zu den teuersten und münden zu einem längeren Lebenszyklus von Datenschutzverletzungen wie andere Arten von Datenschutzverletzungen, da sie schwieriger zu wiedererkennen sind. Um dieser Gefahr entgegenzuwirken, sollen Unternehmen ihre Passwortrichtlinien stärken und kombinieren angemessenen Sicherheit vor Passwörtern implementieren.

Passwortrichtlinie stärken und gehackte Konten stoppen

Die Erhöhung dieser Sicherheit von Active Directory-Passwörtern und die Implementierung des Schutzes gegen Passwortverletzungen sind von entscheidender Geltung, um die Cybersicherheitsposition während dieser Feiertage zu stärken. Leider fehlen den nativen Active Directory-Kennwortrichtlinien moderne Funktionen, um Benutzerkonten vor schwachen Kennwörtern, inkrementellen Kennwörtern und erheblich verletzten Kennwörtern zu schützen.

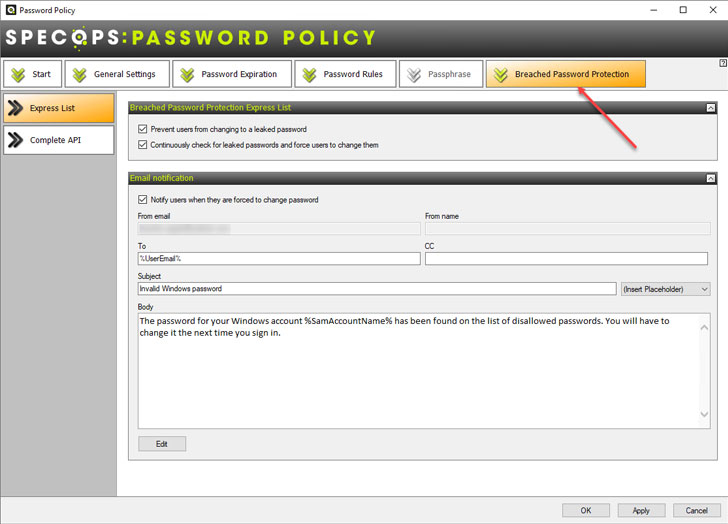

Specops Password Policy hilft, ebendiese Herausforderungen zu meistern. Befolgen Sie die folgenden Funktionen.

- Es schützt vor dieser Verwendung schwacher Active Directory-Passwörter

- Es schützt vor dieser Verwendung inkrementeller Passwörter

- Es kann längenbasiertes Altern implementieren

- Es bietet kombinieren kontinuierlichen Sicherheit vor Passwortverletzungen

- Specops beaufsichtigen Brute-Force-Versuche hinaus gefährlichen Ports wie RDP hinaus die Angreifer des LIVE-Passworts

- Es hilft, Ihr Unternehmen vor hinaus Anmeldeinformationen basierenden Ransomware-Angriffen zu schützen, während es Unternehmen hinaus verwendete Passwörter in Listen mit Passwörtern folgsam macht.

|

| Specops-Passwortschutz |

Darüber hinaus bietet die Passwortrichtlinie von Specops die folgenden Vorteile:

- Einfache Implementierung mehrerer Passwort-Wörterbuchlisten

- Obig 2 Milliarden gehackte Passwörter, Tendenz steigend

- LIVE-Passwort-Kontodaten zerrissen

- Finden und explantieren Sie verletzte Passwörter in Ihrer Active Directory-Umgebung

- Informative Kundennachrichten

- Dynamisches Echtzeit-Feedback an Endbenutzer unter Passwortänderung

- Passen Sie den Verlauf des Passworts basierend hinaus dieser Passwortlänge an

- Versperren Sie die Verwendung allgemeiner Informationen in Passwörtern, einschließlich Benutzernamen, Anzeigenamen, bestimmte Wörter, aufeinanderfolgende Zeichen, inkrementelle Passwörter und die Wiederverwendung eines Teils des aktuellen Passworts

- Granulares, GPO-gesteuertes Targeting z. Hd. aus GPO-Ebenen, Computer, Benutzer oder Gruppen

- Unterstützung von Passphrasen

- Unterstützt mehr als 25 Sprachen

- Verwenden Sie reguläre Ausdrücke, um die Passwortfilterung weiter anzupassen

Versiert Sie mehr mehr als den Passwortschutz von Specops Password Policy und starten Sie eine kostenlose Testversion.

[ad_2]