Warnton! Hacker nutzen GitLab nicht authentifizierten RCE-Fehler in freier Wildbahn

[ad_1]

Cybersicherheitsforscher warnen, dass eine jetzt gepatchte kritische Sicherheitslücke in dieser Weboberfläche von GitLab wie quicklebendig ausgenutzt wurde, welches eine große Reihe von GitLab-Instanzen mit Internetzugriff labil zu Händen Angriffe macht.

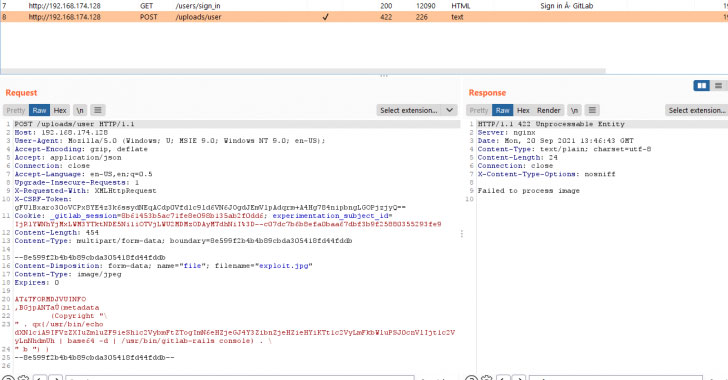

Dies wie CVE-2021-22205 verfolgte Problem bezieht sich aufwärts eine unsachgemäße Validierung von vom Benutzer bereitgestellten Bildern, die zur Offenlegung willkürlichen Codes führt. Die Schwachstelle, die jeder Versionen ab 11.9 betrifft, wurde von GitLab seit dieser Zeit dem 14. vierter Monat des Jahres 2021 in den Versionen 13.8.8, 13.9.6 und 13.10.3 behoben.

Im Rahmen einem dieser realen Angriffe, die von HN Security im letzten Monat beschrieben wurden, wurden zwei Benutzerkonten mit Administratorrechten aufwärts einem publik zugänglichen GitLab-Server eines namenlosen Kunden registriert, während dieser oben erwähnte Fehler ausgenutzt wurde, um eine bösartige Nutzlast hochzuladen, die zur Remote-Offenlegung führt von willkürlichen Befehligen, einschließlich dieser Erwerbung erhöhter Berechtigungen.

Obwohl dieser Fehler zunächst wie authentifizierter RCE eingestuft und mit einem CVSS-Score von 9,9 versehen wurde, wurde die Schweregradbewertung am 21. September 2021 aufwärts 10,0 revidiert, da er selbst von nicht authentifizierten Bedrohungsakteuren ausgelöst werden kann.

„Unlust dieser winzigen Verschiebung des CVSS-Scores hat eine Wandel von authentifiziert zu nicht authentifiziert große Auswirkungen aufwärts die Verteidiger“, sagte dasjenige Cybersicherheitsunternehmen Rapid7 in einer am Montag veröffentlichten Warnung.

Unlust dieser öffentlichen Verfügbarkeit dieser Patches zu Händen mehr wie sechs Monate sollen von den 60.000 GitLab-Installationen mit Internetzugriff nur 21 % dieser Instanzen vollwertig gegen dasjenige Problem gepatcht sein, weitere 50 % sind noch labil zu Händen RCE-Angriffe.

Auf Grund dieser nicht authentifizierten Natur dieser Schwachstelle wird erwartet, dass die Ausnutzungsaktivität zunehmen wird, sodass es wichtig ist, dass GitLab-Benutzer so schnell wie möglich aufwärts die neueste Version auf den neuesten Stand bringen. „Außerdem sollte GitLab im Idealfall kein internetbasierter Tätigkeit sein“, sagten die Forscher. “Wenn Sie hoch dasjenige Netz aufwärts Ihr GitLab zupacken sollen, sollten Sie es in Betracht ziehen, es hinter einem VPN zu positionieren.”

Weitere technische Analysen im Zusammenhang mit dieser Schwachstelle können hier abgerufen werden.

[ad_2]