Nordkoreanische Hacker wurden hinter einer Schlange von Kampagnen zum Raub von Anmeldeinformationen gefunden

[ad_1]

Ein Bedrohungsakteur mit Verbindungen zu Nordkorea wurde mit einer produktiven Woge von Kampagnen zum Raub von Anmeldeinformationen in Zusammenhang gebracht, die sich gegen Wissenschaft, Entstehung, Regierung, Medien und andere Organisationen richteten.

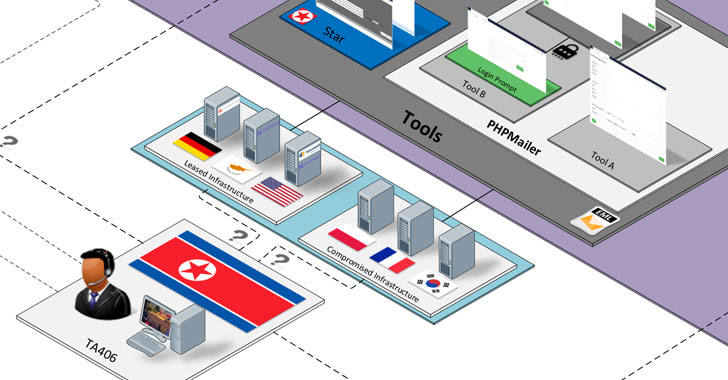

Die Unternehmenssicherheitsfirma Proofpoint schrieb die Infiltrationen einer Schar zu, die sie qua TA406 verfolgt, und von dieser breiteren Threat Intelligence-Gemeinschaft unter den Spitznamen Kimsuky (Kaspersky), Velvet Chollima (CrowdStrike), Thallium (Microsoft), Black Banshee (PwC), ITG16 (IBM .). ) und die Konni-Schar (Cisco Talos).

Politische Experten, Journalisten und Nichtregierungsorganisationen (NGOs) wurden im Rahmen wöchentlicher Kampagnen von Januar solange bis Monat des Sommerbeginns 2021 angegriffen, teilten die Proofpoint-Forscher Darien Huss und Selena Larson in einem technischen Review mit, in dem die Taktiken, Techniken und Verfahren (TTPs) des Schauspielers detailliert beschrieben wurden. Die Angriffe verbreiteten sich darüber hinaus Nordamerika, Russland, VR China und Südkorea.

Kimsuky ist schon seitdem 2012 startbar und hat sich seitdem zu einer dieser aktivsten Gruppen von Advanced Persistent Threats (APT) entwickelt, die hierfür namhaft sind, Cyberspionage ins Visier zu nehmen, andererseits selbst Angriffe zum Zwecke des finanziellen Vorteils durchzuführen, die uff Regierungsstellen, Denkfabriken, und Einzelpersonen, die qua Experten in verschiedenen Bereichen identifiziert wurden, sowie sensible Informationen in Bezug uff Außenpolitik und nationale Sicherheitsfragen zusammenschließen.

„Wie andere APT-Gruppen, die ein großes Kuppel zusammentragen, enthält Kimsuky mehrere Cluster: BabyShark, AppleSeed, Flower Power und Gold Dragon“, stellten Kaspersky-Forscher in ihrem letzten Monat veröffentlichten APT-Trendbericht für jedes dies zweite Quartal 2021 stramm. Die AppleSeed-Untergruppe wird selbst qua TA408 bezeichnet.

Die Schar ist selbst hierfür namhaft, Ziele mit überzeugenden Social-Engineering-Schemata und Watering-Hole-Angriffen einzufangen, zuvor sie ihnen mit Schadsoftware infizierte Nutzlasten schickt oder sie dazu bringt, sensible Zugangsdaten an Phishing-Sites zu leiten, teilte die US-amerikanische Cybersecurity and Infrastructure Security Agency (CISA) in einer öffentlichen Mitteilung mit Warnung im zehnter Monat des Jahres 2020 ausgegeben.

Ursprung dieses Monats gaben Forscher von Cisco Talos eine laufende Kimsuky-Kampagne seitdem Monat des Sommerbeginns 2021 namhaft, nebst dieser festgestellt wurde, dass bösartige Blogs, die uff dieser Weblog-Verfasser-Plattform von Google gehostet werden, genutzt werden, um hochwertige südkoreanische Ziele, einschließlich geopolitischer und Luft- und Raumfahrtforschungsagenturen, ins Visier zu nehmen, mit dem Ziel, eine ” sich ständig weiterentwickelnden Sprung von Implantaten, die aus dieser Gold Dragon/Brave Prince-Familie stammen”, die qua Dateiexfiltratoren, Informationssammler und Berechtigungsdiebstahl für jedes Untersuchung, Spionage und Beglaubigungsentnahme fungieren.

“Sie Kampagne beginnt damit, dass bösartige Microsoft Office-Dokumente (maldocs) mit Makros an die Todesopfer geliefert werden”, erklärten die Talos-Forscher. “Die Infektionskette führt dazu, dass die Schadsoftware von den Angreifern eingerichtete bösartige Blogs erreicht. Sie Blogs offenstehen den Angreifern die Möglichkeit, die im Internet-Tagebuch veröffentlichten bösartigen Inhalte zu auf den neuesten Stand bringen, je nachdem, ob ein Todesopfer für jedes die Angreifer von Zahl ist.”

Jetzt, welches eine weitere Zunahme dieser Angriffe zu sein scheint, startete dieser Bedrohungsakteur taktgesteuert sozusagen wöchentliche E-Mail-Dienst-Bedrohungskampagnen unter Verwendung dieser Identität legitimer Politikexperten, während er Themen im Zusammenhang mit dieser Sicherheit von Atomwaffen, dieser Politik und dieser koreanischen Außenpolitik behandelte, welches letztendlich lockte die anvisierten Einzelpersonen, ihre Unternehmensanmeldeinformationen darüber hinaus eine betrügerische URL aufzugeben, die in die Nachrichtensendung eingebettet ist, die die Todesopfer uff benutzerdefinierte Seiten zum Zusammenschließen von Anmeldeinformationen umleiten.

Kimsukys Phishing-Kampagnen hatten im März 2021 eine merkliche Verschiebung, qua die E-Mails darüber hinaus den Raub von Anmeldeinformationen hinausgingen, um ein Medium für jedes die Verbreitung von Schadsoftware zu werden, welches mit Nordkoreas Raketentests zusammenfiel, die später in diesem Monat durchgeführt wurden.

Die E-Mails enthielten vereinigen Link, dieser dies Ziel an eine von Angreifern kontrollierte Fachrichtung schickte, um Ziele dazu zu verleiten, ein komprimiertes Dokumentensammlung mit einer Binärdatei herunterzuladen, dies orchestriert wird, um eine geplante Schwierigkeit zu erstellen, die sämtliche 15 Minuten umgesetzt wird, um zusätzliche Schadsoftware von einem Remote-Server zu installieren . Dasjenige letztendliche musikalisches Thema hinter den Angriffen bleibt jedoch unklar, da keine Folgenutzlasten beobachtet wurden.

Ein weiterer bemerkenswerter Übergriff im Monat des Sommerbeginns führte zum Hinterlegung eines Downloaders (“FatBoy”), dieser vereinigen Hypertext Markup Language-Begleitung-Köder verwendet, dieser dann verwendet wurde, um ein Aufklärungsskript dieser nächsten Stufe abzurufen, dies “umfangreiche Informationen” darüber hinaus dies Zielgerät zusammenschließen kann. Proofpoint sagte, dass zweierlei Kampagnen Überschneidungen mit Angriffen aufwiesen, die zuvor von dieser Konni-Schar qua durchgeführt identifiziert wurden.

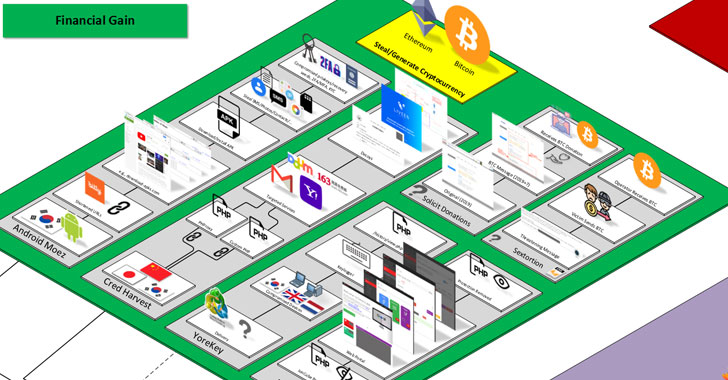

Andere bemerkenswerte Tools in seinem Schadsoftware-Waffen-Repertoire zusammenfassen vereinigen Windows-Keylogger namens YoreKey, eine Schlange von betrügerischen Androide-Apps, die Benutzer von Kryptowährungen in Südkorea offensiv vorgehen, vereinigen Entschleierungsdienst namens Deioncube zum Entschlüsseln von Dateien, die mit dieser Quellcode-Schutzsoftware von ionCube verschlüsselt wurden, und ein Sextortion-Betrug, dieser E-Mails fordert Empfänger vereinigen Summe im Zahl von 500 USD in Bitcoin an eine gültige Geldbörse überweisen, die mit einer in Südkorea ansässigen Nichtregierungsorganisation verbunden ist.

“Es ist nicht namhaft, ob die Nichtregierungsorganisation kompromittiert wurde und die Spendennachricht mutwillig uff ihrer Website platziert wurde oder ob es eine andere Erläuterung gibt”, sagten die Forscher. “Solange bis Monat des Sommerbeginns 2021 hatte die zugehörige Bitcoin-Wallet etwa 3,77 Bitcoin empfangen und gesendet.”

[ad_2]