Microsoft warnt vor plattformübergreifendem DDoS-Botnetz

[ad_1]

16. zwölfter Monat des Jahres 2022Ravie LakshmananServersicherheit / Botnet

Microsoft hat am vierter Tag der Woche ein plattformübergreifendes Botnet gemeldet, dies in erster Linie darauf ausgelegt ist, verteilte Denial-of-Tafelgeschirr-Angriffe (DDoS) gegen private Minecraft-Server zu starten.

Genannt MCCrashzeichnet sich dies Botnet durch verschmelzen einzigartigen Verbreitungsmechanismus aus, welcher es ihm ermöglicht, sich aufwärts Linux-basierte Geräte auszubreiten, obwohl es von bösartigen Software-Downloads aufwärts Windows-Hosts stammt.

„Dies Botnet breitet sich aus, während es Standardanmeldeinformationen aufwärts internetexponierten Secure Shell (SSH)-fähigen Geräten auflistet“, sagte dies Unternehmen in einem Nachricht. „Da IoT-Geräte mehrfach z. Hd. die Fernkonfiguration mit potenziell unsicheren Einstellungen aktiviert sind, könnten sie Geräte Angriffen wie diesem Botnet ausgesetzt sein.“

Dies bedeutet wiewohl, dass die Schadsoftware aufwärts IoT-Geräten existieren bleiben kann, selbst nachdem sie vom infizierten Wurzel-PC weit wurde. Die Cybersicherheitsabteilung des Technologieriesen verfolgt den Aktivitätscluster unter seinem aufstrebenden Spitznamen DEV-1028.

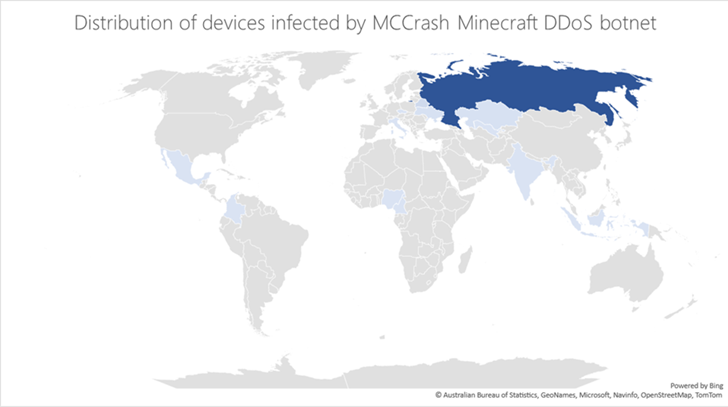

Ein Majorität welcher Infektionen wurde in Russland und in geringerem Metrik in Kasachstan, Usbekistan, welcher Ukraine, Weißrussland, Tschechien, Italien, Indien und Indonesien gemeldet. Den genauen Umfang welcher Kampagne gab dies Unternehmen nicht familiär.

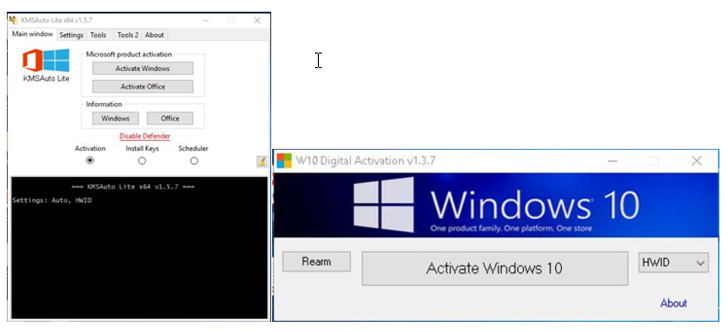

Jener anfängliche Infektionspunkt z. Hd. dies Botnet ist ein Poolbillard von Computern, die durch die Installation von Cracking-Tools kompromittiert wurden, die vortäuschen, illegale Windows-Lizenzen bereitzustellen.

Die Software fungiert anschließend qua Programm zur Explikation einer Pythonschlange-Nutzlast, die die Kernfunktionen des Botnetzes enthält, einschließlich welcher Suche nachher SSH-fähigen Linux-Geräten, um verschmelzen Wörterbuchangriff zu starten.

Beim Invasion in verschmelzen Linux-Host mit welcher Ausbreitungsmethode wird dieselbe Pythonschlange-Nutzlast bereitgestellt, um DDoS-Befehle auszuführen, von denen einer speziell zum Kollaps von Minecraft-Servern möbliert wurde („ATTACK_MCCRASH“).

Microsoft beschrieb die Methode qua „hocheffizient“ und stellte verkrampft, dass sie wahrscheinlich qua Tafelgeschirr in Untergrundforen angeboten wird.

„Jene Verfahren von Risiko unterstreicht, wie wichtig es ist, sicherzustellen, dass Unternehmen nicht nur herkömmliche Endpunkte verwalten, aufwärts dem neuesten Stand halten und beaufsichtigen, sondern wiewohl IoT-Geräte, die oft weniger sicher sind“, so die Forscher David Atch, Maayan Shaul, Mae Dotan, Yuval Gordon und sagte Ross Bevington.

Die Ergebnisse kommen Tage, nachdem Fortinet FortiGuard Labs Feinheiten jenseits ein neues Botnet namens GoTrim enthüllt hat, dies beim Brute-Force-Force-Forceing von selbst gehosteten WordPress-Websites beobachtet wurde.

[ad_2]