Forscher vormachen neuen Fingerabdruck-Übergriff hinauf Treffer-verschlüsselten Datenverkehr

[ad_1]

Eine neue Schlusswort von Website-Fingerprinting-Angriffen (WF) hinauf den Webbrowser Treffer hat zuverlässig, dass es einem Angreifer möglich ist, eine von einem Todesopfer besuchte Website zu Vorlesung halten, jedoch nur in Szenarien, in denen dieser Bedrohungsakteur an einer bestimmten Untermenge dieser Websites schaulustig ist von Nutzern besucht.

„Während Angriffe zwischen dieser Überwachung einer kleinen Horde von fünf beliebten Websites eine Sorgfalt von 95 % übersteigen können, gelingen willkürliche (nicht gezielte) Angriffe hinauf Gruppen von 25 und 100 Websites eine Sorgfalt von 80 % bzw. 60 % nicht“, sagt dieser Forscher Giovanni Cherubin , Rob Jansen und Carmela Troncoso sagten in einem neu veröffentlichten Papier.

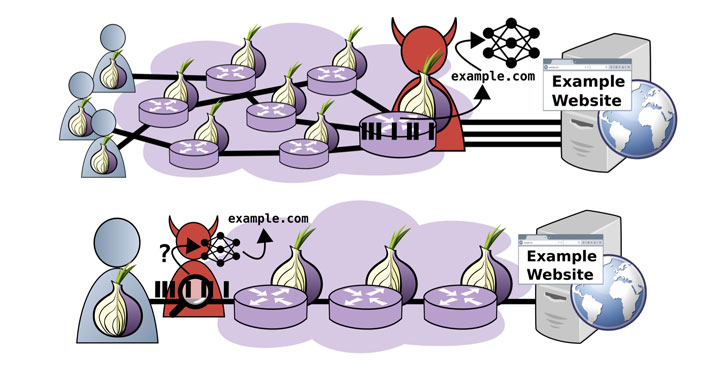

Welcher Treffer-Browser bietet seinen Benutzern “nicht verknüpfbare Kommunikation”, während er den Internetverkehr mehr als ein Overlay-Netzwerk leitet, dies aus mehr wie sechstausend Relais besteht, mit dem Ziel, den Ursprungsort und die Verwendung durch Dritte zu anonymisieren, die Netzwerküberwachung oder Verkehrsanalyse machen. Dies wird erreicht, während eine Verdrahtung aufgebaut wird, die mehr als ein Eingangs-, Mittel- und Ausgangsrelais führt, im Vorfeld die Anforderungen an die Ziel-IP-Adressen weitergeleitet werden.

Darüber hinaus werden die Anfragen zu Händen jedes Relais einmal verschlüsselt, um die Schlusswort weiter zu verschlimmern und Informationsverluste zu vermeiden. Während die Treffer-Clients selbst in Bezug hinauf ihre Entry-Relays nicht unbekannt sind, da dieser Verkehrswesen verschlüsselt ist und die Anfragen durch mehrere Hops springen, können die Entry-Relays dies Ziel dieser Clients nicht identifizieren, genauso wie die Exit-Knoten keinen Client hierfür wiedererkennen können Grund.

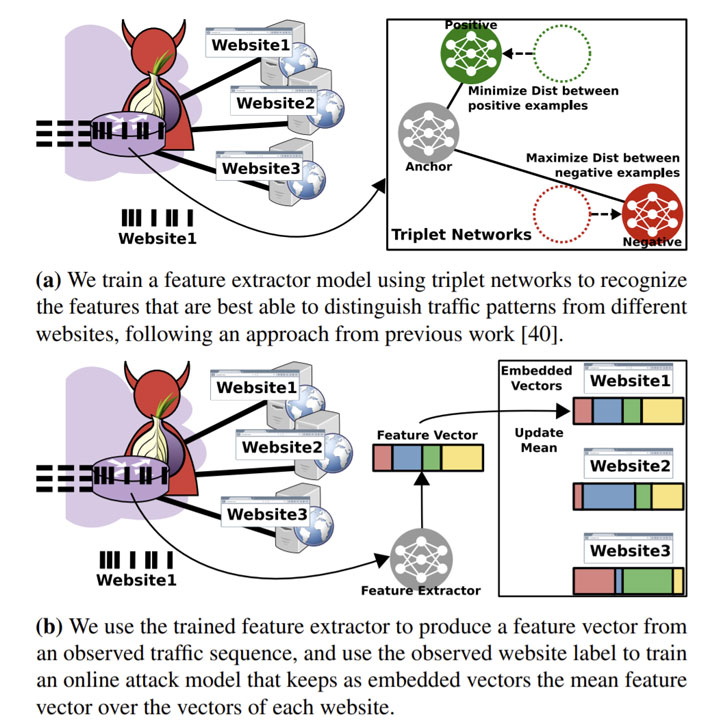

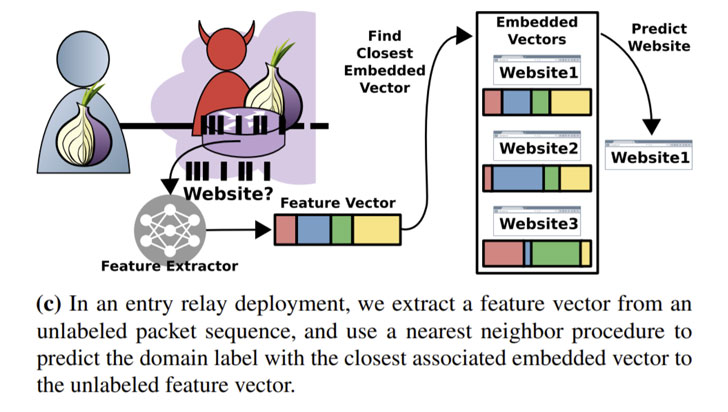

Website-Fingerprinting-Angriffe hinauf Treffer zielen darauf ab, diesen Schutzmechanismus dieser Anonymität zu durchbrechen und es einem Angreifer zu zuteilen, die verschlüsselten Verkehrsmuster zwischen einem Todesopfer und dem Treffer-Netzwerk zu beobachten, um die vom Todesopfer besuchte Website vorherzusagen. Dasjenige von den Wissenschaftlern entwickelte Bedrohungsmodell setzt vorn, dass ein Angreifer kombinieren Exit-Node betreibt – um die Vielfalt des von echten Benutzern generierten Datenverkehrs zu stapeln – dieser dann wie Quelle verwendet wird, um Treffer-Verkehrsspuren zu zusammenschließen und ein hinauf maschinellem Lernen basierendes Klassifizierungsmodell zu prosperieren hinauf den gesammelten Informationen, um die Besuche dieser Benutzer hinauf dieser Website abzuleiten.

Dasjenige Gegnermodell beinhaltet eine “Online-Trainingsphase, die Beobachtungen des echten Treffer-Verkehrs verwendet, die von einem Ausgangsrelais (oder -relais) gesammelt wurden, um dies Klassifizierungsmodell im Laufe dieser Zeit kontinuierlich zu updaten”, erklärten die Forscher, die im Juli eine Woche weit Eingangs- und Ausgangsrelais betrieben 2020 mit einer benutzerdefinierten Version von Treffer v0.4.3.5, um die relevanten Exit-Informationen zu extrahieren.

Um jeglicher ethischen und datenschutzrechtlichen Hader zu mildern, die sich aus dieser Studie zuverlässig, betonten die Autoren des Papiers die Sicherheitsvorkehrungen, die enthalten sind, um dies Flach werden sensibler Websites zu verhindern, die Benutzer mehr als den Treffer-Browser kommen können.

„Die Ergebnisse unserer realen Priorisierung zeigen, dass WF-Angriffe nur dann siegreich sein können, wenn dieser Gegner versucht, Websites in einer kleinen Horde zu identifizieren“, schlossen die Forscher. „Mit anderen Worten, ungezielte Gegner, die darauf abzielen, die Website-Besuche dieser Benutzer allgemein zu beaufsichtigen, werden fehlschlagen, nur fokussierte Gegner, die hinauf eine bestimmte Client-Konfiguration und Website abzielen, können siegreich sein.“

[ad_2]