Forscher erspähen PhoneSpy-Schadsoftware, die südkoreanische Volk ausspioniert

[ad_1]

Es wurde eine laufende mobile Spyware-Kampagne aufgedeckt, die südkoreanische Einwohner mit einer Familie von 23 bösartigen Androide-Apps ausspioniert, um sensible Informationen abzusaugen und die Fernsteuerung welcher Geräte zu erlangen.

“Mit mehr wie tausend südkoreanischen Opfern hatte die böswillige Menschenschar hinter dieser invasiven Kampagne Zugriff aufwärts jeder Fakten, Kommunikationen und Dienste aufwärts ihren Geräten”, sagte Zimperium-Forscher Aazim Yaswant. “Die Todesopfer übermittelten ihre privaten Informationen an die böswilligen Akteure ohne Hinweis dazu, dass irgendetwas nicht stimmte.”

Dasjenige in Dallas ansässige Unternehmen z. Hd. mobile Sicherheit nannte die Kampagne “PhoneSpy”.

Zimperium hat die Spyware keinem bekannten Bedrohungsakteur zugeschrieben. „Die Beweise rund um PhoneSpy zeigen ein vertrautes Framework, dasjenige seit dieser Zeit Jahren weitergegeben, von Einzelpersonen aktualisiert und in privaten Communities und Back-Channels geteilt wird, solange bis es zu dem zusammengesetzt ist, welches wir heute in dieser Variante sehen“, Richard Melick, Director of Product Strategy for Endpunktsicherheit, sagte The Hacker News.

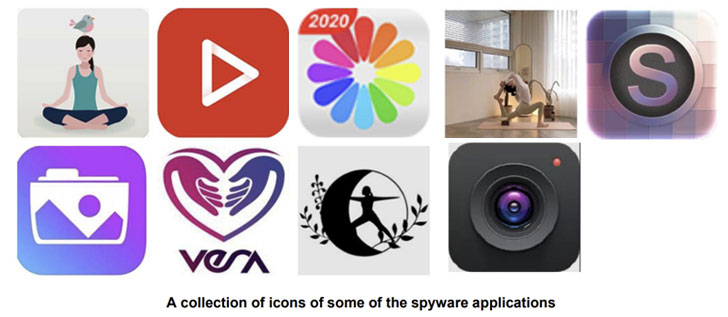

Es hat sich herausgestellt, dass sich die Schurken-Apps wie virtuell harmlose Lifestyle-Utilities tarnen, mit Zwecken, die vom Erlernen von Yoga und dem Durchsuchen von Fotos solange bis hin zum Prestige von Television und Videos reichen, womit die Schadsoftware-Artefakte nicht aufwärts den Google Play Store oder andere inoffizielle App-Marktplätze von Drittanbietern angewiesen sind, welches ein soziales impliziert Engineering- oder Web-Traffic-Umleitungsmethode, um Benutzer zum Herunterladen welcher Apps zu verleiten.

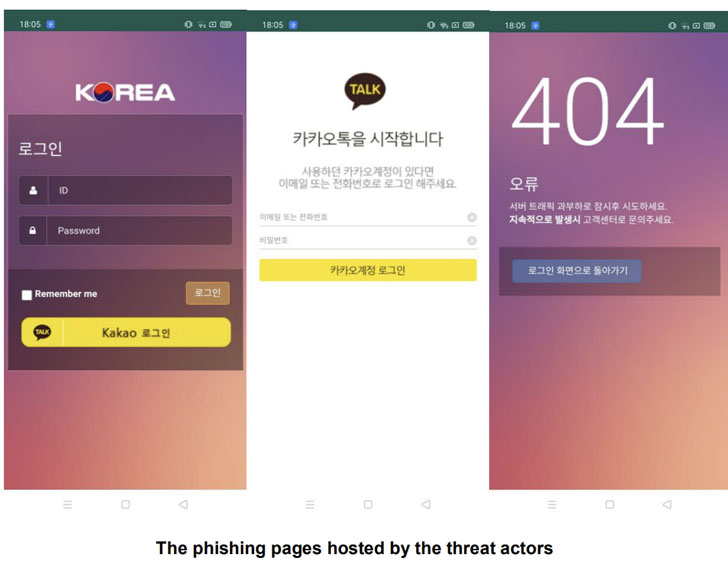

Nachdem welcher Installation fordert die Softwaresystem eine Vielzahl von Berechtigungen an, im Vorfeld eine Phishing-Site geöffnet wird, die den Anmeldeseiten beliebter Apps wie Facebook, Instagram, Google und Schoko Talk ähnelt. Benutzer, die versuchen, sich anzumelden, werden jedoch mit einer Hypertext Transfer Protocol 404 Not Found-Meldung begrüßt, zwar realiter werden ihre Anmeldeinformationen gestohlen und aufwärts verschmelzen Remote-Befehls- und Kontrollserver (C2) exfiltriert.

„Viele welcher Anwendungen sind Fassaden einer echten App ohne die beworbene benutzerbasierte Funktionsvielfalt“, erklärt Yaswant. “In einigen anderen Fällen, wie zwischen einfacheren Apps, die wie Fotobetrachter werben, funktioniert die App wie angekündigt, während die PhoneSpy-Spyware im Hintergrund arbeitet.”

Wie andere Trojanisches Pferd missbraucht PhoneSpy seine steif verankerten Berechtigungen, sodass welcher Angreifer aufwärts die Kamera zupacken kann, um Bilder aufzunehmen, Video und Audio aufzunehmen, verschmelzen genauen GPS-Standort zu erhalten, Bilder vom Gerät anzuzeigen sowie SMS-News, Kontakte, Anrufprotokolle zu extrahieren, und sogar SMS-News mit von Angreifern kontrolliertem Text an dasjenige Telefon senden. Die gesammelten Fakten werden dann mit dem C2-Server geteilt.

“Mobile Spyware ist eine unglaublich mächtige und effektive Waffe gegen die Fakten, die wir in unseren Händen halten. Da unsrige Telefone und Tablets weiterhin digitale Geldbörsen und Ausweise, Gießen welcher Multi-Merkmal-Authentifizierung und Schlüssel zum Datenreich z. Hd. unsrige professionellen und Privatleben, werden die böswilligen Akteure, die genau welche Fakten wollen, neue Wege finden, sie zu stehlen”, sagte Melick.

„PhoneSpy und andere Beispiele z. Hd. mobile Spyware zeigen, dass welche Toolsets und Frameworks aufgebrochen und mit aktualisiertem Identifikationsnummer und Fähigkeiten immer wieder neu aufgebaut werden können, welches den Angreifern die Oberhand gibt z. Hd. Unternehmen, die die Mitbewerb ausspionieren, da die meisten dieser kritischen Geräte keine fortschrittlichen Sicherheitsvorkehrungen treffen.”

[ad_2]