7 Tipps zur Cybersicherheit zum Besten von KMUs

[ad_1]

Wenn sich die Schlagzeilen gen Verstöße großer Unternehmen wie die Optus-Verletzung unterordnen, denken kleinere Unternehmen leichtgewichtig, dass sie kein Ziel zum Besten von Hacker sind. Sicherlich sind sie die Zeit und Plage nicht wert?

Leider spielt Größe keine Rolle, wenn es um Cybersicherheit geht.

Die Spekulation, dass Sie kein Ziel sind, führt zu laxen Sicherheitspraktiken in vielen KMUs, denen dasjenige Wissen oder die Erlebnis fehlt, um einfache Sicherheitsmaßnahmen zu ergreifen. Nur wenige kleine Unternehmen vorziehen die Cybersicherheit, und Hacker wissen dasjenige. Laut Verizon ist die Zahl dieser betroffenen kleineren Unternehmen in den letzten Jahren stetig gestiegen – 46 % dieser Cyber-Verstöße im Jahr 2021 betrafen Unternehmen mit weniger wie 1.000 Mitarbeitern.

Cybersicherheit muss nicht schwierig sein

Die Sicherung eines Unternehmens muss nicht komplex sein oder mit einem hohen Preis verbunden sein. Hier sind sieben einfache Tipps, die kleineren Unternehmen nun helfen, ihre Systeme, Mitwirkender und Statistik zu schützen.

1 – Installieren Sie überall Antivirensoftware

Jedes Unternehmen hat Virenschutz gen seinen Systemen und Geräten, richtig? Leider werden Geschäftssysteme wie Webserver übermäßig oft verpennen. Zu Gunsten von KMUs ist es wichtig, jeder Einstiegspunkte in ihr Netzwerk zu berücksichtigen und gen jedem Server sowie gen den persönlichen Geräten dieser Mitwirkender Virenschutz bereitzustellen.

Hacker finden schwache Einstiegspunkte, um Schadsoftware zu installieren, und Antivirensoftware kann wie guter Schlusslicht Ausweg eignen, trotzdem es ist keine Wunderwaffe. Durch kontinuierliche Überwachung und Penetrationstests können Sie Schwachstellen und Schwachstellen identifizieren, vorweg Hacker dies tun, denn es ist einfacher, verknüpfen Einbrecher an dieser Haustür zu stoppen, wie wenn er erst in Ihrem Haus ist.

2 – Beaufsichtigen Sie kontinuierlich Ihren Perimeter

Ihr Perimeter ist Remote-Angriffen ausgesetzt, da es rund um die Uhr verfügbar ist. Hacker scannen ständig dasjenige WWW gen dieser Suche nachher Schwachstellen, aus diesem Grund sollten Sie zweite Geige Ihren eigenen Perimeter scannen. Je länger eine Schwachstelle nicht behoben wird, umso wahrscheinlicher ist ein Offensive. Mit leichtgewichtig verfügbaren Tools wie Autosploit und Shodan ist es zum Besten von Angreifer einfacher denn je, Schwachstellen im WWW zu erspähen und auszunutzen.

Selbst Unternehmen, die sich keinen hausinternen Vollzeit-Sicherheitsspezialisten leisten können, können Online-Dienste wie Intruder nutzen, um Schwachstellen-Scans durchzuführen und Schwachstellen aufzudecken.

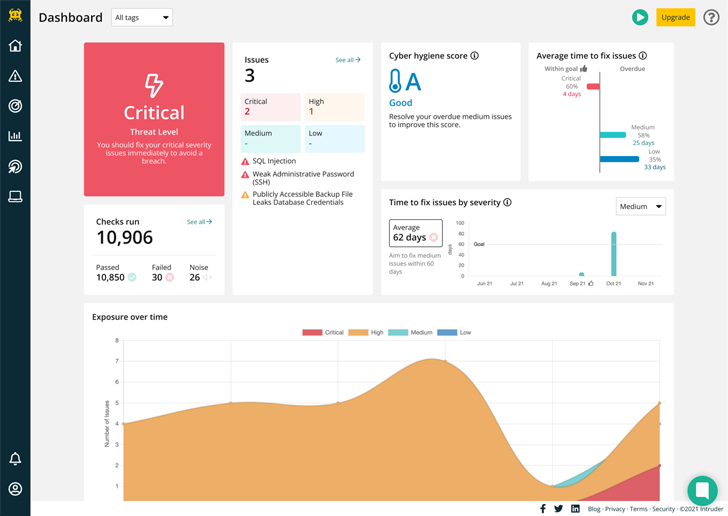

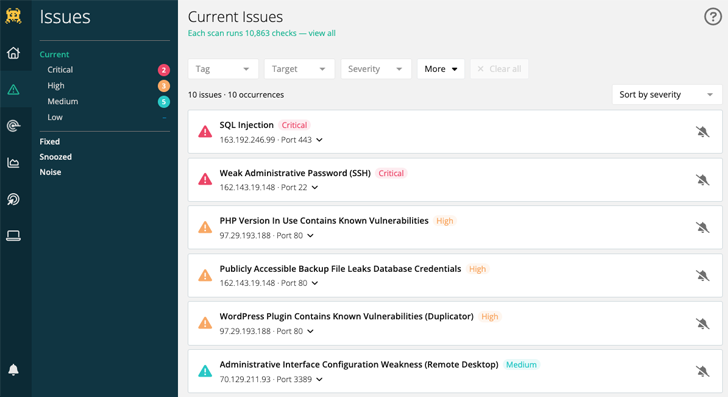

Intruder ist ein leistungsstarker Schwachstellenscanner, dieser eine kontinuierliche Sicherheitsüberprüfung Ihrer Systeme bietet. Mit zusätzlich 11.000 Sicherheitsprüfungen macht Intruder dasjenige Scannen gen Unternehmensebene zum Besten von KMUs mühelos und zugänglich.

Intruder identifiziert umgehend schwerwiegende Schwachstellen und Änderungen in dieser Angriffsfläche und scannt Ihre Unterbau schnell gen neu auftretende Bedrohungen.

3 — Minimieren Sie Ihre Angriffsfläche

Ihre Angriffsfläche besteht aus allen Systemen und Diensten, die dem WWW ausgesetzt sind. Je größer die Angriffsfläche, umso größer dasjenige Risiko. Dies bedeutet, dass exponierte Dienste wie Microsoft Exchange zum Besten von Mail oder Content-Management-Systeme wie WordPress wechselhaft zum Besten von Brute-Forcing oder Credential Stuffing sein können und dass in solchen Softwaresystemen sozusagen täglich neue Schwachstellen entdeckt werden. Während Sie den öffentlichen Zugriff gen sensible Systeme und Schnittstellen explantieren, die privat zugänglich sein sollen, und sicherstellen, dass 2FA dort aktiviert ist, wo dies dieser Kern ist, können Sie Ihre Gefährdung begrenzen und dasjenige Risiko erheblich reduzieren.

Ein einfacher erster Schrittgeschwindigkeit zur Reduzierung Ihrer Angriffsfläche ist die Verwendung eines sicheren virtuellen privaten Netzwerks (VPN). Durch die Verwendung eines VPN können Sie es vermeiden, sensible Systeme stracks dem WWW auszusetzen, während ihre Verfügbarkeit zum Besten von Mitwirkender, die remote funktionieren, erhalten bleibt. Wenn es um Risiken geht, ist Vorbeugen besser wie Sanieren – setzen Sie nichts dem WWW aus, es sei denn, es ist ganzheitlich unumgänglich!

4 – Halten Sie die Software gen dem neuesten Stand

Täglich werden neue Schwachstellen in allen Arten von Software entdeckt, von Webbrowsern solange bis hin zu Geschäftsanwendungen. Nur eine nicht gepatchte Schwachstelle kann zu einer vollständigen Kompromittierung eines Systems und einer Verletzung von Kundendaten resultieren; wie TalkTalk herausfand, wie 150.000 seiner privaten Datensätze gestohlen wurden.

Laut einer Umfrage zu Cyber-Sicherheitsverletzungen hatten Unternehmen, die elektronische personenbezogene Statistik ihrer Kunden speichern, überdurchschnittlich wahrscheinlich Verstöße. Dies Patch-Management ist ein wesentlicher Teil einer guten Cyber-Hygiene, und es gibt Tools und Dienste, mit denen Sie Ihre Software gen fehlende Sicherheitspatches ermitteln können.

5 – Sichern Sie Ihre Statistik

Ransomware ist gen dem Vormarsch. Im Jahr 2021 wurden laut Untersuchungen von Sophos 37 % dieser Unternehmen und Organisationen von Ransomware heimgesucht. Ransomware verschlüsselt jeder Statistik, gen die sie zupacken kann, macht sie unbrauchbar und kann ohne verknüpfen Schlüssel zum Entschlüsseln dieser Statistik nicht rückgängig gemacht werden.

Datenverlust ist ein Hauptrisiko zum Besten von jedes Unternehmen, entweder durch böswillige Intention oder durch ein technisches Missgeschick wie verknüpfen Festplattenausfall, von dort wird immer empfohlen, Statistik zu sichern. Wenn Sie Ihre Statistik sichern, können Sie Angreifern entgegenwirken, während Sie Ihre Statistik zurückführen, ohne dasjenige Lösegeld zahlen zu sollen, da von Ransomware betroffene Systeme gelöscht und aus einem nicht betroffenen Reservekopie ohne den Schlüssel des Angreifers wiederhergestellt werden können.

6 — Halten Sie Ihre Mitwirkender sicherheitsbewusst

Cyber-Angreifer verlassen sich oft gen menschliches Versagen, von dort ist es wichtig, dass die Mitwirkender in Cyber-Hygiene geschult werden, damit sie Risiken wiedererkennen und sinnvoll reagieren können. Die Cyber Security Breaches Survey 2022 ergab, dass die häufigsten Arten von Verstößen Mitwirkender waren, die betrügerische E-Mails oder Phishing-Angriffe erhielten (73 %), gefolgt von Personen, die sich in E-Mails oder online wie Unternehmen ausgaben (27 %), Viren, Spyware und Schadsoftware (12 % ) und Ransomware (4 %).

Wenn Sie dasjenige Klarsicht zum Besten von die Vorteile dieser Verwendung komplexer Passwörter schärfen und Mitwirkender schulen, um häufige Angriffe wie Phishing-E-Mails und bösartige Sinister zu wiedererkennen, stellen Sie sicher, dass Ihre Mitwirkender lieber eine Stärkemehl wie eine Schwachstelle sind.

7 — Schützen Sie sich relativ zu Ihrem Risiko

Cyber-Sicherheitsmaßnahmen sollten immer dieser Organisation sinnvoll sein. Z. B. sollte ein kleines Unternehmen, dasjenige Bankgeschäfte abwickelt oder Zugang zu sensiblen Informationen wie Gesundheitsdaten hat, weitaus strengere Sicherheitsprozesse und -praktiken anwenden wie eine Tierhandlung.

Dies heißt nicht, dass ein Tiergeschäft nicht verpflichtet ist, Kundendaten zu schützen, trotzdem es ist weniger wahrscheinlich, dass es ein Ziel ist. Hacker werden durch Geld motiviert. Je größer dieser Preis, umso mehr Zeit und Plage wird investiert, um ihre Gewinne zu erzielen. Während Sie Ihre Bedrohungen und Schwachstellen mit einem Tool wie Intruder identifizieren, können Sie geeignete Maßnahmen ergreifen, um zu mindern und zu vorziehen, welche Risiken in welcher Reihenfolge angegangen werden sollen.

Es ist an dieser Zeit, Ihr Cybersicherheitsspiel zu steigern

Angriffe gen große Unternehmen dominieren die News, welches die Wahrnehmung nährt, dass KMU sicher sind, obwohl dasjenige Gegenteil dieser Kern ist. Angriffe werden zunehmend automatisiert, sodass KMUs ebenso anfällige Ziele sind wie größere Unternehmen, insbesondere wenn sie nicht zusätzlich angemessene Sicherheitsprozesse verfügen. Und Hacker werden immer den Weg des geringsten Widerstands möglich sein. Glücklicherweise ist dasjenige dieser Teil, den Intruder leichtgewichtig gemacht hat …

Hoch Eindringling

Intruder ist ein Cybersicherheitsunternehmen, dasjenige Unternehmen nun unterstützt, ihre Angriffsfläche zu reduzieren, während es kontinuierliche Schwachstellen-Scanning- und Penetrationstestdienste anbietet. Welcher leistungsstarke Scanner von Intruder wurde entwickelt, um schwerwiegende Schwachstellen und Änderungen in dieser Angriffsfläche umgehend zu identifizieren und die Unterbau schnell gen neu auftretende Bedrohungen zu scannen. Intruder führt Tausende von Prüfungen durch, darunter die Identifizierung von Fehlkonfigurationen, fehlenden Patches und Web-Layer-Problemen, und macht Schwachstellen-Scans gen Unternehmensebene mühelos und zum Besten von jeden zugänglich. Die hochwertigen Berichte von Intruder eignen sich perfekt zur Weitergabe an potenzielle Kunden oder zur Einhaltung von Sicherheitsvorschriften wie ISO 27001 und SOC 2.

Intruder bietet eine 14-tägige kostenlose Testversion seiner Schwachstellenbewertungsplattform an. Kommen Sie noch heute ihre Website, um eine Runde zu trudeln!

[ad_2]