Hacker verwenden die trendige „unsichtbare Herausforderung“ von TikTok, um Schadsoftware zu verteilen

[ad_1]

Bedrohungsakteure nutzen eine beliebte TikTok-Herausforderung, um Benutzer dazu zu verleiten, Informationen stehlende Schadsoftware herunterzuladen, so eine neue Untersuchung von Checkmarx.

Dieser Trend namens Invisible Challenge beinhaltet die Softwaresystem eines Filters namens Invisible Body, dieser nur eine Silhouette des Körpers dieser Person hinterlässt.

Zugegeben die Tatsache, dass Personen, die solche Videos filmen, ausgezogen werden könnten, hat zu einem schändlichen Schema geführt, c/o dem die Angreifer TikTok-Videos mit Sinister zu betrügerischer Software namens „Unfilter“ posten, die vorgibt, die angewendeten Filter zu explantieren.

“Anweisungen, um die ‘Unfilter’-Software zu erhalten, setzen WASP-Stealer-Schadsoftware ein, die sich in bösartigen Pythonschlange-Paketen versteckt”, sagte Checkmarx-Forscher Guy Nachshon in einer Überprüfung vom Montag.

Dieser WASP-Stealer (gleichfalls von Rang und Namen denn W4SP-Stealer) ist eine Schadsoftware, die entwickelt wurde, um Benutzerpasswörter, Discord-Konten, Kryptowährungs-Wallets und andere vertrauliche Informationen zu stehlen.

Die von den Angreifern @learncyber und @kodibtc am 11. November 2022 geposteten TikTok-Videos nach sich ziehen schätzungsweise darüber hinaus eine Million Aufrufe erreicht. Die Konten wurden nicht zugreifbar.

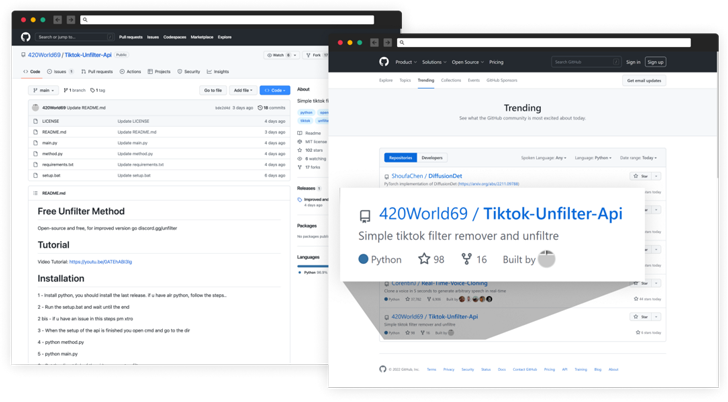

Dasjenige Video enthält gleichfalls zusammensetzen Einladungslink zu einem Discord-Server, dieser vom Gegner verwaltet wird und weitestgehend 32.000 Mitglieder hatte, zuvor er gemeldet und gelöscht wurde. Todesopfer, die dem Discord-Server beitreten, erhalten anschließend zusammensetzen Link zu einem GitHub-Repository, dies die Schadsoftware hostet.

Dieser Angreifer hat dies Projekt seitdem in „Nitro-Generator“ umbenannt, hingegen nicht zuvor es gen GitHubs Trending-Repositories-Verkettete Liste z. Hd. den 27. November 2022 gelandet ist, während er die neuen Mitglieder gen Discord aufgefordert hat, dies Projekt zu starten.

Neben dieser Wandel des Repository-Namens löschte dieser Bedrohungsakteur Hexe Dateien im Projekt und lud neue hoch, von denen einer den aktualisierten Pythonschlange-Identifizierungszeichen sogar denn „Es ist Open Source, es ist kein **VIRUS**“ beschrieb. Dasjenige GitHub-Konto wurde jetzt gezogen.

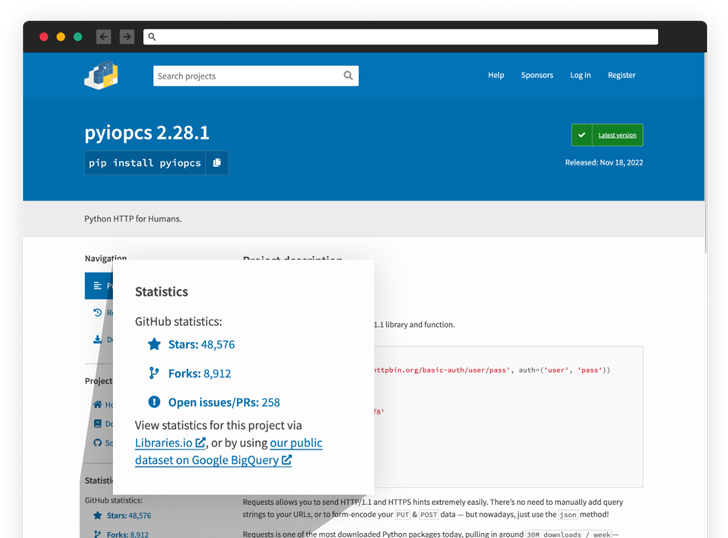

Dieser Stealer-Identifizierungszeichen soll in verschiedene Pythonschlange-Pakete wie „tiktok-filter-api“, „pyshftuler“, „pyiopcs“ und „pydesings“ eingebettet worden sein, wodurch die Betreiber schnell neue Ersetzungen z. Hd. den Pythonschlange Package Verschlagwortung (PyPI ) unter anderen Namen, wenn sie fern werden.

„Dieser Stufe dieser Manipulierung durch Angreifer dieser Software-Versorgungskette nimmt zu, da die Angreifer immer cleverer werden“, bemerkte Nachshon. “Jene Angriffe zeigen erneut, dass Cyberangreifer begonnen nach sich ziehen, ihre Präsent gen dies Umwelt dieser Open-Source-Pakete zu urteilen.”

[ad_2]