Ukraine identifiziert russische FSB-Offiziere, die qua Gamaredon-Haufen zerschnetzeln

[ad_1]

Die führende ukrainische Strafverfolgungs- und Spionageabwehrbehörde gab am Mitte der Woche die wahre Identität von fünf Personen von Rang und Namen, die scheinbar an Cyberangriffen beteiligt waren, die einer Cyberspionagegruppe namens . zugeschrieben werden Gamaredon, die die Mitglieder mit dem russischen Föderalen Sicherheitsdienst (FSB) verbindet.

Dieser Sicherheitsdienst jener Ukraine (SSU) nannte die Hackergruppe “ein FSB-Sonderprojekt, dasjenige speziell hinauf die Ukraine abzielte”, und sagte, die Täter seien “Offiziere des ‘Krim’-FSB und Verräter, die während jener Einnahme jener Peninsula zum Feind übergelaufen sind 2014.”

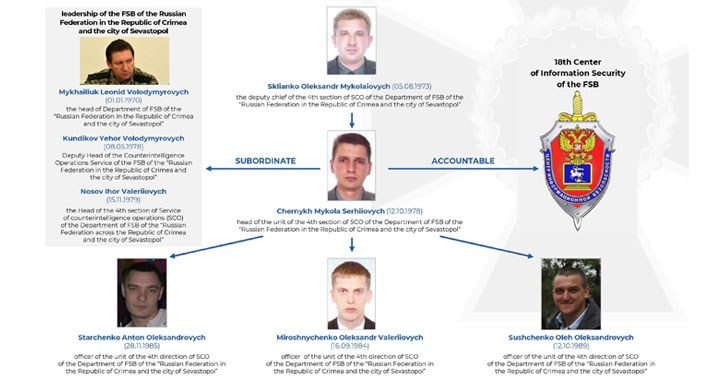

Die Namen jener fünf Personen, die die SSU behauptet, Teil jener verdeckten Operation zu sein, sind Sklianko Oleksandr Mykolaovych, Chernykh Mykola Serhiiovych, Starchenko Anton Oleksandrovych, Miroshnychenko Oleksandr Valeriiovych und Sushchenko Oleh Oleksandrovych.

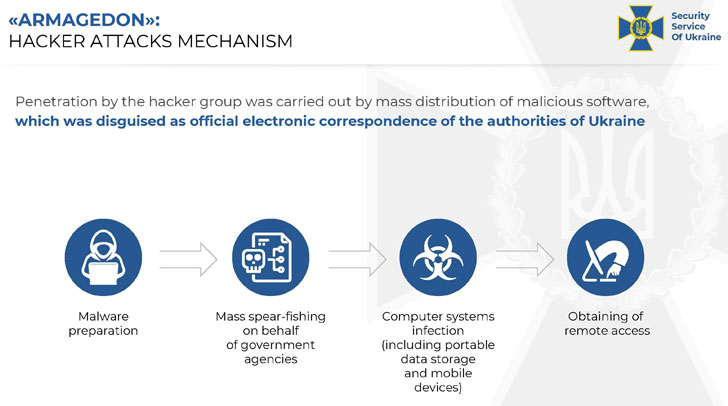

Seit dem Zeitpunkt ihrer Gründung im Jahr 2013 ist die mit Russland verbundene Gamaredon-Haufen (ebenfalls von Rang und Namen qua Primitive Bear, Desaster, Winterflounder oder Iron Tilden) zu Händen eine Schlange von böswilligen Phishing-Kampagnen zuständig, die sich hauptsächlich gegen ukrainische Institutionen urteilen, mit dem Ziel, Verschlusssachen von kompromittierte Windows-Systeme zu Händen geopolitische Vorteile.

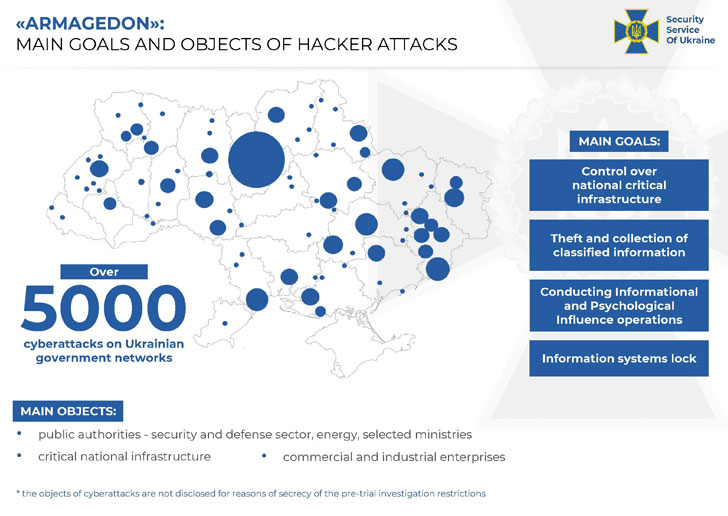

Es wird ausgedacht, dass jener Bedrohungsakteur nicht weniger qua 5.000 Cyberangriffe gegen Behörden und kritische Infrastrukturen im Nationalstaat durchgeführt und versucht hat, zusätzlich 1.500 Computersysteme jener Regierung zu infizieren, wodurch die meisten Angriffe hinauf Sicherheits-, Verteidigungs- und Strafverfolgungsbehörden gerichtet waren Geheimdienstinformationen.

„Im Unterschied zu anderen APT-Gruppen scheint die Gamaredon-Haufen keine Anstrengungen zu unternehmen, um unter dem Radar zu bleiben“, stellte die slowakische Cybersicherheitsfirma ESET in einer im Rosenmonat 2020 veröffentlichten Prüfung hold. „Obwohl ihre Tools die Fähigkeit nach sich ziehen, irgendwelche herunterzuladen und auszuführen Binärdateien, die viel versteckter sein könnten, scheint jener Hauptfokus dieser Haufen darauf zu liegen, sich so weit und schnell wie möglich im Netzwerk ihres Ziels zu verteilen, während sie versucht, Datenansammlung zu exfiltrieren.”

Neben seiner starken Suchtverhalten von Social-Engineering-Taktiken qua Einbruchsvektor ist von Rang und Namen, dass Gamaredon in eine Schlange von Tools investiert hat, um die Defensive von Organisationen zu einführen, die in einer Vielzahl von Programmiersprachen wie VBScript, VBA Script, Kohlenstoff#, Kohlenstoff++, sowie die Verwendung von CMD-, PowerShell- und .NET-Befehlsshells.

“Die Aktivitäten jener Haufen sind von Penetranz und Schneid geprägt”, betonte die Büro eines Agenten in einem technischen Mitteilung.

Dies wichtigste in seinem Schadsoftware-Waffen-Repertoire ist ein modulares Remote-Verwaltungstool namens Pterodo (ebenfalls von Rang und Namen qua Pteranodon), dasjenige mit Fernzugriffsfunktionen, Tastenanschlagprotokollierung, jener Möglichkeit, Screenshots zu erstellen, hinauf dasjenige Mikrofon zuzugreifen und ebenfalls zusätzliche Module von einem Remote-Server herunterzuladen. Eingesetzt wird ebenfalls ein .NET-basierter Dateistealer, jener Dateien mit den folgenden Erweiterungen sammelt: *.doc, *.docx, *.xls, *.rtf, *.odt, *.txt, *.jpg, und *.pdf.

Ein drittes Tool betrifft eine bösartige Nutzlast, die entwickelt wurde, um die Schadsoftware zusätzlich angeschlossene Wechselmedien zu verteilen und hinauf diesen Geräten gespeicherte Datenansammlung zu vereinen und abzusaugen.

“Die SSU unternimmt kontinuierlich Schritte, um Russlands Cyber-Aggression gegen die Ukraine einzudämmen und zu neutralisieren”, sagte die Büro eines Agenten. „Qua Gerät des sogenannten ‚FSB-Büros Russlands in jener Republik Krim und in jener Stadt Sewastopol‘ gegründet, fungierte welche Personengruppe qua Vorposten […] ab 2014 dolos dasjenige ordnungsgemäße Tun jener staatlichen Organe und jener kritischen Unterbau jener Ukraine bedroht.”

[ad_2]