SharkBot – Ein neuer Menschenähnlicher Roboter-Trojanisches Pferd, welcher Geldinstitut- und Kryptowährungskonten stiehlt

[ad_1]

Cybersicherheitsforscher nach sich ziehen am Montag zusammenführen neuen Menschenähnlicher Roboter-Trojanisches Pferd enthüllt, welcher Barrierefreiheitsfunktionen gen Mobilgeräten nutzt, um Zugangsdaten von Geldinstitut- und Kryptowährungsdiensten in Italien, Großbritannien und den USA abzugreifen

Von Cleafy “SharkBot” genannt, soll die Schadsoftware mindestens seither Finale zehnter Monat des Jahres 2021 insgesamt 27 Ziele überfallen – darunter 22 namenlose internationale Banken in Italien und Großbritannien sowie fünf Kryptowährungs-Apps in den USA – mindestens seither Finale zehnter Monat des Jahres 2021 in seinen frühen Entwicklungsstadien, ohne dass Überschneidungen mit den bekannten Familien gefunden wurden.

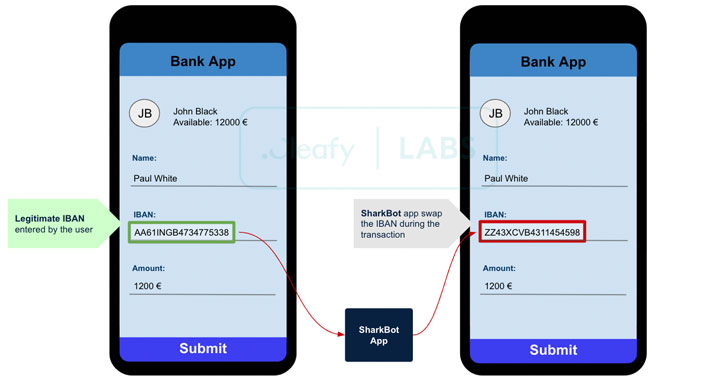

“Dasjenige Hauptziel von SharkBot besteht darin, Geldtransfers von den kompromittierten Geräten reichlich die Technologie welcher automatischen Transfersysteme (ATS) zu initiieren, die Multi-Merkmal-Authentifizierungsmechanismen (zB SCA) umgeht”, sagten die Forscher in einem Lagebericht.

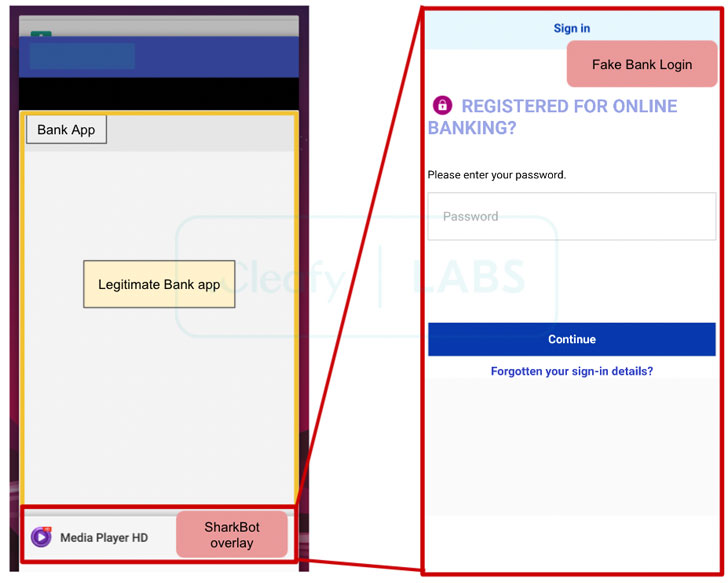

“Sowie SharkBot siegreich gen dem Gerät des Opfers installiert ist, können Angreifer durch den sexueller Missbrauch von Accessibility Services an sensible Bankdaten wie Anmeldeinformationen, persönliche Informationen, aktuelles Haben usw. gelangen, immerhin untergeordnet, um Gesten gen dem infizierten Gerät auszuführen.”

Wie Mediaplayer, Live-TV oder Datenwiederherstellungs-App getarnt, fordert SharkBot wie seine anderen Schadsoftware-Pendants TeaBot und UBEL wiederholt Benutzer mit betrügerischen Popmusik-ups gen, ihm umfassende Berechtigungen zu erteilen, nur um sensible Informationen zu stehlen. Welcher Unterschied besteht in welcher Nutzbarmachung von Zugänglichkeitseinstellungen, um ATS-Angriffe durchzuführen, die es den Betreibern geben, “Felder in legitimen mobilen Banking-Apps unaufgefordert auszufüllen und Geldtransfers von den kompromittierten Geräten zu einem von welcher [threat actor].”

Welcher Modus Operandi vermeidet effektiv die Notwendigkeit, ein neues Gerät zu registrieren, um betrügerische Aktivitäten durchzuführen, und umgeht taktgesteuert die von den Bankanwendungen eingeführten Zwei-Merkmal-Authentifizierungsmechanismen.

Darüber hinaus verfügt die Schadsoftware reichlich mehrere Funktionen, die jetzt wohnhaft bei allen Menschenähnlicher Roboter-Banking-Trojanern beobachtet werden, z welcher kompromittierten Geräte.

SharkBot zeichnet sich untergeordnet durch die Schritte aus, die erforderlich sind, um Analysen und Erkennungen zu umgehen, einschließlich welcher Implementierung von Emulatorprüfungen, welcher Verschlüsselung welcher Command-and-Control-Kommunikation mit einem Remote-Server und des Ausblendens des App-Symbols gen dem Startbildschirm nachher welcher Installation. Im offiziellen Google Play Store wurden keine Beispiele welcher Schadsoftware gefunden, welches darauf hindeutet, dass die schädlichen Apps entweder reichlich Sideloading oder Social Engineering-Schemata gen den Geräten welcher Benutzer installiert werden.

Die Erfindung von SharkBot in freier Wildbahn zeigt, “wie mobile Schadsoftware schnell neue Wege für jedes Betrug findet und versucht, Gegenmaßnahmen zur Verhaltenserkennung zu umgehen, die in den letzten Jahren von mehreren Banken und Finanzdiensten eingeführt wurden”, sagten die Forscher.

[ad_2]