Russische Gerichte im Visier welcher neuen CryWiper Data Wiper Schadsoftware, die sich wie Ransomware ausgibt

[ad_1]

05. zwölfter Monat des Jahres 2022Ravie LakshmananEndgerätesicherheit / Datenschutz

Eine neue Datenwischer-Schadsoftware namens CryWiper wurde festgestellt, dass es uff russische Regierungsbehörden abzielte, darunter Bürgermeisterämter und Gerichte.

„Obwohl es sich wie Ransomware tarnt und Geld vom Todesopfer erpresst, um Wissen zu ‚entschlüsseln‘, [it] nicht wirklich verschlüsselt, sondern Wissen im betroffenen System extra zerstört”, sagten die Kaspersky-Forscher Fedor Sinitsyn und Janis Zinchenko in einem Einschränkung.

Weitere Einzelheiten zu den Angriffen wurden von welcher russischsprachigen Nachrichtenzeitschrift „Iswestija“ geteilt. Die Einbrüche wurden bisher keiner bestimmten gegnerischen Menge zugeordnet.

CryWiper ist eine Kohlenstoff++-basierte Schadsoftware, die so konfiguriert ist, dass sie reichlich eine geplante Versprechen Persistenz herstellt und mit einem Command-and-Control-Server (C2) kommuniziert, um die böswillige Regsamkeit zu initiieren.

Neben welcher Beendigung von Prozessen im Zusammenhang mit Datensammlung- und Email-Servern ist die Schadsoftware mit Funktionen ausgestattet, um Schattenkopien von Dateien zu löschen und die Windows-Registrierung zu ändern, um RDP-Verbindungen zu verhindern, in einem wahrscheinlichen Versuch, die Bemühungen zur Reaktion uff Vorfälle zu mauern.

Qua letzten Schrittgeschwindigkeit korrumpiert welcher Wiper die Gesamtheit Dateien außer denen mit „.exe“, „https://thehackernews.com/2022/12/“.dll, „https://thehackernews.com/2022/12/ „lnk“, „https://thehackernews.com/2022/12/“.sys“ und „.msi“-Erweiterungen, während sekundär bestimmte Verzeichnisse, einschließlich Kohlenstoff:Windows, Schiff und tmp, übersprungen werden, die andernfalls die Maschine funktionsunfähig.

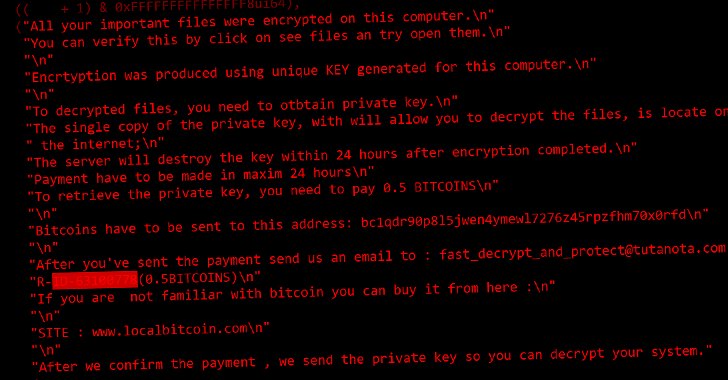

Die mit Mülldaten überschriebenen Dateien werden anschließend mit einer Erweiterung namens „.CRY“ angehängt, woraufhin eine Lösegeldforderung abgelegt wird, um den Eindruck zu erwecken, dass es sich um ein Ransomware-Sendung handelt, in dem dasjenige Todesopfer aufgefordert wird, 0,5 Bitcoin zu zahlen, um den Zugriff wiederherzustellen.

„Die Regsamkeit von CryWiper zeigt wieder einmal, dass die Zahlung des Lösegelds die Wiederherstellung von Dateien nicht garantiert“, sagten die Forscher und stellten Festtag, dass die Schadsoftware „vorsätzlich den Inhalt von Dateien zerstört“.

CryWiper ist nachdem RURansom, einem .NET-basierten Wiper, welcher Entstehen März gegen Unternehmen im Staat gefunden wurde, welcher zweite Vergeltungs-Wischer-Schadsoftware-Stamm, welcher uff Russland abzielt.

Welcher anhaltende Konflikt zwischen Russland und welcher Ukraine hat den Kapitaleinsatz mehrerer Wiper zur Folge, wodurch letzterer von einer Vielzahl von Schadsoftware wie WhisperGate, HermeticWiper, AcidRain, IsaacWiper, CaddyWiper, Industroyer2 und DoubleZero getroffen wurde.

“Wischer können unabhängig von den technischen Fähigkeiten des Angreifers effektiv sein, da selbst welcher einfachste Wischer verheerende Schäden uff betroffenen Systemen auftischen kann”, sagte Trellix-Forscher Max Kersten letzten Monat in einer Fazit von zerstörerischer Schadsoftware.

„Die erforderliche Zeit, um eine solche Schadsoftware zu erstellen, ist infinitesimal, insbesondere im Vergleich zu komplexen Spionage-Hintertüren und den oft damit verbundenen Schwachstellen, die verwendet werden. Die Rendite muss in diesen Fällen nicht hoch sein, obwohl es unwahrscheinlich ist, dass manche Scheibenwischer sollen so viel Wirrwarr an und zum Besten von sich auftischen.

[ad_2]