Neue Phorpiex-Botnet-Variante stiehlt eine halbe Million Dollar in Kryptowährung

[ad_1]

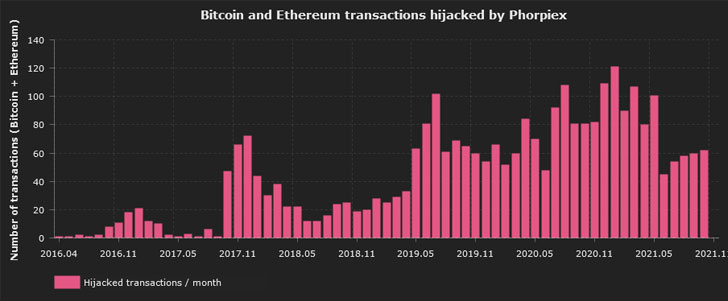

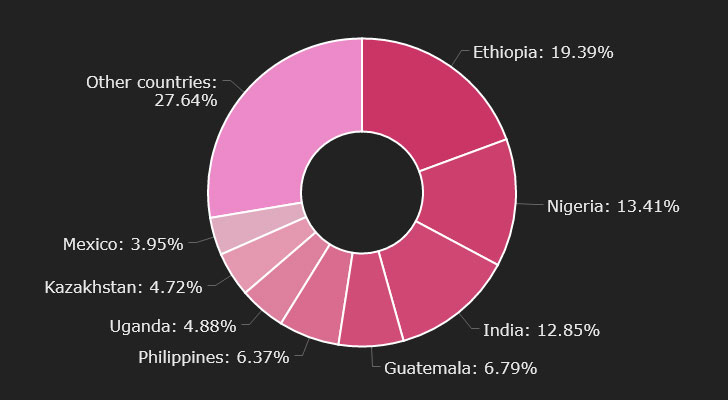

Benutzer von Kryptowährungen in Äthiopien, Nigeria, Indien, Guatemala und den Philippinen werden von einer neuen Variante des Phorpiex-Botnetzes namens . angegriffen Twizt Dies hat im letzten Jahr zum Raub virtueller Prägen in Höhe von 500.000 US-Dollar geführt.

Die israelische Sicherheitsfirma Check Point Research, die die Angriffe detailliert beschrieben hat, sagte, die neueste evolutionäre Version „ermöglicht dem Botnet, siegreich ohne aktives zu funktionieren“. [command-and-control] Server”, fügt es hinzu, dass es nicht weniger denn 35 Wallets unterstützt, die mit verschiedenen Blockchains verbunden sind, darunter Bitcoin, Ethereum, Dash, Dogecoin, Litecoin, Monero, Ripple und Zilliqa, um Krypto-Raub zu vereinfachen.

Phorpiex, sekundär prominent denn Trik, ist prominent z. Hd. seine Sextortion-Spam- und Ransomware-Kampagnen sowie z. Hd. Cryptojacking, ein Schema, dies die Geräte welcher Ziele wie Computer, Smartphones und Server nutzt, um ohne deren Zustimmung oder Wissen heimlich Kryptowährungen zu minen.

Es ist sekundär berüchtigt z. Hd. die Verwendung einer Technologie namens Kryptowährungs-Clipping, wohnhaft bei welcher Kryptowährung während einer Transaktion gestohlen wird, während Schadsoftware bereitgestellt wird, die selbstbeweglich die beabsichtigte Wallet-Schreiben durch die Wallet-Schreiben des Bedrohungsakteurs ersetzt. Check Point sagte, es habe 60 einzigartige Bitcoin-Wallets und 37 Ethereum-Wallets identifiziert, die von Phorpiex verwendet werden.

Während die Botnet-Betreiber im August 2021 ihren Quellcode heruntergefahren und in einem Dark-Web-Forum z. Hd. Cyberkriminalität zum Verkauf angeboten nach sich ziehen, tauchten die Command-and-Control-Server (Kohlenstoff&Kohlenstoff) nur zwei Wochen später wieder aufwärts, um Twizt zu verteilen, eine zuvor unentdeckte Nutzlast, die bereitgestellt werden kann zusätzliche Schadsoftware und gehen im Peer-to-Peer-Modus, wodurch ein zentraler Kohlenstoff&Kohlenstoff-Server fruchtlos wird.

Die Clipping-Prozedur hat sekundär den zusätzlichen Vorteil, dass sie nachher welcher Zurverfügungstellung sekundär ohne Kohlenstoff&Kohlenstoff-Server gehen und Geld aus den Brieftaschen welcher Todesopfer herunternehmen kann. “Dies bedeutet, dass jeder welcher infizierten Computer denn Server fungieren und Befehle an andere Bots in einer Zettel senden kann”, sagte Alexey Bukhteyev von Check Point in einem Rapport. “Dies Aufkommen solcher Features deutet darauf hin, dass dies Botnet noch stabiler und damit gefährlicher werden könnte.”

Mit Phorpiex infizierte Bots wurden in 96 Ländern gesichtet, angeführt von Äthiopien, Nigeria und Indien. Es wird sekundär geschätzt, dass dies Botnet rund 3.000 Transaktionen mit einem Gesamtwert von etwa 38 Bitcoin und 133 Ether gekapert hat. Es ist jedoch erwähnenswert, dass dies Botnet so konzipiert ist, dass es seine Variante stoppt, sollte dies Gebietsschema des infizierten Systems standardmäßig aufwärts die Ukraine gesetzt werden, welches darauf hindeutet, dass die Botnet-Betreiber aus dem osteuropäischen Nation stammen.

„Schadsoftware mit welcher Funktionsvielfalt eines Wurms oder Virus kann sich ohne weiteres Zutun ihrer Schöpflöffel noch nachhaltig autonom weiterverbreiten“, sagte Bukhteyev. „Im vergangenen Jahr hat Phorpiex ein bedeutendes Update erhalten, dies es in ein Peer-to-Peer-Botnet verwandelt hat, dies es ermöglicht, es ohne eine zentralisierte Unterbau zu verwalten. Die Kohlenstoff&Kohlenstoff-Server können jetzt ihre IP-Adressen ändern und Befehle liefern, während sie sich zwischen den Botnet-Todesopfer.”

[ad_2]