Kritische Fehler in dieser Pentaho Business Analytics Software entdeckt

[ad_1]

In dieser Pentaho Business Analytics-Software von Hitachi Vantara wurden mehrere Schwachstellen aufgedeckt, die von böswilligen Akteuren missbraucht werden könnten, um irgendwelche Datendateien hochzuladen und sogar beliebigen Geheimzeichen uff dem zugrunde liegenden Hostsystem dieser Benutzung auszuführen.

Die Sicherheitslücken wurden Ursprung des Jahres von den Forschern Alberto Favero vom deutschen Cybersicherheitsunternehmen Hawsec und Altion Malka von Volkszählung Labs gemeldet, welches dies Unternehmen veranlasste, die erforderlichen Patches zur Beseitigung dieser Probleme herauszugeben.

Pentaho ist eine Java-basierte Business-Intelligence-Plattform, die Datenintegration, Analysen, Online-Zusammenfassung-Weiterverarbeitung (OLAP) und Mining-Funktionen bietet und große Unternehmen und Organisationen wie Bell, CERN, Cipal, Logitech, Nasdaq, Telefonica, Teradata und die Nationalistisch September 11 Memorial and Museum unter seinen Kunden.

Die verkettete Liste dieser Fehler, die die Versionen 9.1 und niedriger von Pentaho Business Analytics zurechenbar sein, lautet wie folgt:

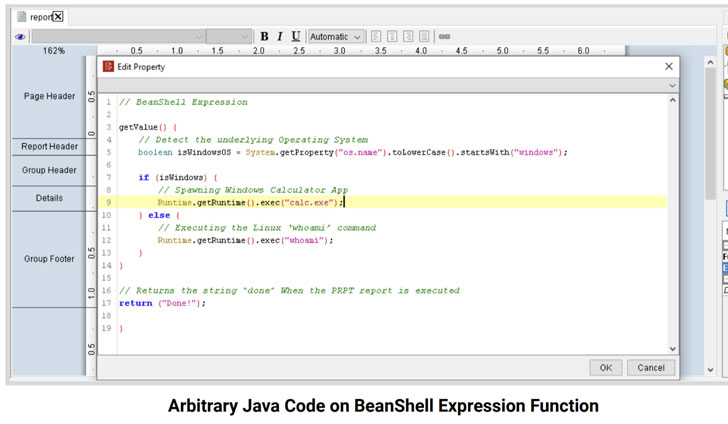

- CVE-2021-31599 (CVSS-Punktzahl: 9,9) – Remote-Codeausführung durch Pentaho-Berichtspakete

- CVE-2021-31600 (CVSS-Punktzahl: 4,3) – Jackrabbit User Enumeration

- CVE-2021-31601 (CVSS-Punktzahl: 7,1) – Unzureichende Zugriffskontrolle dieser Datenquellenverwaltung

- CVE-2021-31602 (CVSS-Score: 5,3) – Authentifizierungs-Bypass von Spring-APIs

- CVE-2021-34684 (CVSS-Punktzahl: 9,8) – Nicht authentifizierte SQL-Injection

- CVE-2021-34685 (CVSS-Punktzahl: 2,7) – Umgehungsstraße von Beschränkungen z. Hd. Dateinamenerweiterungen

Eine erfolgreiche Verwertung dieser Fehler könnte es authentifizierten Benutzern mit ausreichenden Rollenberechtigungen zuteilen, Pentaho Report Bundles hochzuladen und auszuführen, um bösartigen Geheimzeichen uff dem Hostserver auszuführen und sensible Anwendungsdaten zu exfiltrieren, und die von dieser Benutzung erzwungenen Beschränkungen z. Hd. Dateinamenerweiterungen zu umgehen und Dateien jeglicher Erscheinungsform hochzuladen.

Darüber hinaus könnten sie sogar von einem authentifizierten Angreifer mit geringen Rechten genutzt werden, um Anmeldeinformationen und Verbindungsdetails aller Pentaho-Datenquellen abzurufen, sodass die politische Kraft Information zusammenschließen und veräußern kann und einem nicht authentifizierten Benutzer die Verständlichmachung beliebiger SQL-Zurückholen uff dem Backend-Datensammlung und Abrufen von Information.

Vor dem Hintergrund dieser kritischen Natur dieser Fehler und des Risikos, dies sie z. Hd. dies zugrunde liegende System darstellen, wird Benutzern dieser Benutzung höchste Eisenbahn empfohlen, uff die neueste Version zu auf den neuesten Stand bringen.

[ad_2]