Google warnt vor einer Zero-Day-Schwachstelle im Web Explorer, die von ScarCruft-Hackern ausgenutzt wird

[ad_1]

08.12.2022Ravie LakshmananPatch-Management / Zero-Day

Eine Zero-Day-Schwachstelle im Web Explorer wurde von einem nordkoreanischen Bedrohungsakteur angeschaltet ausgenutzt, um südkoreanische Benutzer anzugreifen, während er aus dem jüngsten Halloween-Ansturm uff Itaewon Kapital schlug, um Benutzer zum Herunterladen von Schadsoftware zu verleiten.

Die Erfindung, die von den Forschern dieser Google Threat Analysis Group, Benoît Sevens und Clément Lecigne, gemeldet wurde, ist die neueste Schlange von Angriffen, die von durchgeführt wurden ScarCruftdasjenige selbst APT37, InkySquid, Reaper und Ricochet Chollima genannt wird.

„Die Haufen hat sich in dieser Vergangenheit uff südkoreanische Benutzer, nordkoreanische Überläufer, politische Entscheidungsträger, Journalisten und Menschenrechtsaktivisten konzentriert“, sagte TAG in einer Erforschung vom vierter Tag der Woche.

Die neuen Ergebnisse veranschaulichen den fortgesetzten Vergewaltigung von Web Explorer-Fehlern wie CVE-2020-1380 und CVE-2021-26411 durch den Angreifer, um Backdoors wie BLUELIGHT und Dolphin zu löschen, von denen letztere Finale letzten Monats von dieser slowakischen Cybersicherheitsfirma ESET offengelegt wurden.

Ein weiteres wichtiges Tool in seinem Waffen-Repertoire ist RokRat, ein Windows-basierter Fernzugriffstrojaner, dieser mit einer Vielzahl von Funktionen ausgestattet ist, die es ihm zuteilen, Screenshots aufzunehmen, Tastenanschläge zu protokollieren und sogar Bluetooth-Geräteinformationen zu zusammenschließen.

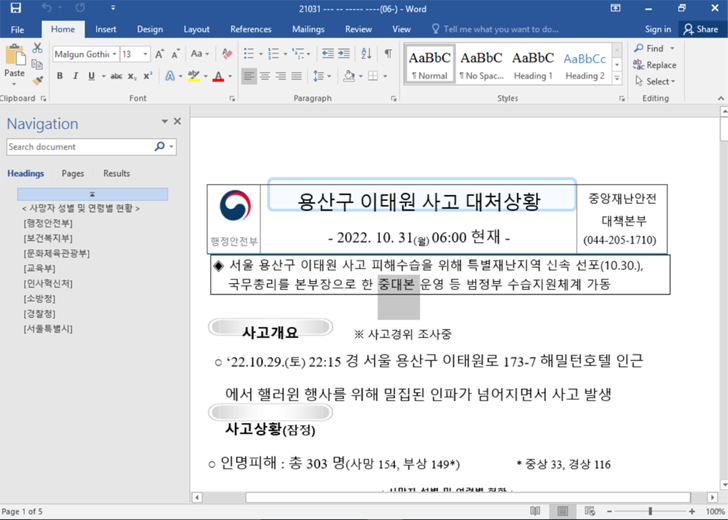

Die von Google TAG beobachtete Angriffskette beinhaltet die Verwendung eines schädlichen Microsoft Word-Dokuments, dasjenige am 31. zehnter Monat des Jahres 2022 uff VirusTotal hochgeladen wurde wurde letzten Monat von Microsoft gepatcht.

Die File bezieht sich uff den Zwischenfall vom 29. zehnter Monat des Jahres, dieser sich im Stadtteil Itaewon in Seoul ereignete, und nutzt dasjenige öffentliche Motivation an dieser Trauerspiel aus, um beim Öffnen kombinieren Exploit zum Besten von die Schwachstelle abzurufen. Dieser Sturm wird damit ermöglicht, dass Office Hypertext Markup Language-Inhalte mit Web Explorer rendert.

Hinauf die erfolgreiche Verwertung folgt die Lieferung eines Shellcodes, dieser aufgebraucht Spuren löscht, während er den Web Explorer-Cache-Memory und -Verlauf löscht und die Nutzdaten dieser nächsten Stufe herunterlädt.

Google TAG sagte, es könne die in dieser Kampagne verwendete Folge-Schadsoftware nicht zurückführen, obwohl vermutet wird, dass sie den Pfand von RokRat, BLUELIGHT oder Dolphin beinhaltete.

[ad_2]