Forscher offenbaren kritische RCE-Schwachstelle, die Quarkus Java Framework betrifft

[ad_1]

Im Java-Framework Quarkus wurde eine kritische Sicherheitslücke offengelegt, die unter Umständen ausgenutzt werden könnte, um eine Remote-Quellcode-Verständlichmachung hinaus betroffenen Systemen zu glücken.

Dies wie CVE-2022-4116 (CVSS-Score: 9,8) verfolgte Manko könnte von einem böswilligen Mime ohne jegliche Privilegien trivial missbraucht werden.

„Die Schwachstelle befindet sich im Dev UI Config Editor, dieser wehklagend zum Besten von Drive-by-Localhost-Angriffe ist, die zu einer Remote-Quellcode-Verständlichmachung (RCE) zur Folge haben könnten“, sagte Joseph Beeton, Forscher im Kontext Contrast Security, dieser den Fehler gemeldet hat, in einem Schreiben. hoch.

Quarkus, entwickelt von Red Hat, ist ein Open-Source-Projekt, dies zum Erstellen von Java-Anwendungen in containerisierten und serverlosen Umgebungen verwendet wird.

Es sei darauf hingewiesen, dass dies Problem nur Entwickler betrifft, die Quarkus erklären und dazu verleitet werden, eine speziell gestaltete Website zu kommen, die mit bösartigem JavaScript-Quellcode eingebettet ist, dieser darauf ausgelegt ist, irgendwelche Payloads zu installieren oder auszuführen.

Dies kann in Form eines Spear-Phishing oder eines Watering-Hole-Angriffs erfolgen, ohne dass eine weitere Wechselbeziehung von des Opfers erforderlich ist. Links kann dieser Offensive abgewehrt werden, während betrügerische Signifizieren hinaus beliebten Websites geschaltet werden, die von Entwicklern frequentiert werden.

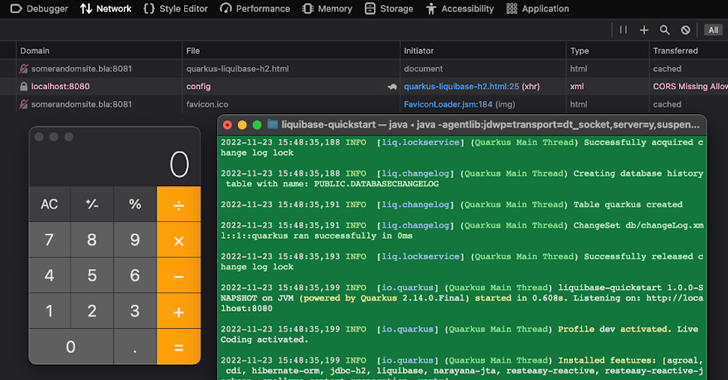

Die Dev-UI, die extra kombinieren Dev-Modus angeboten wird, ist an localhost (dh den aktuellen Host) gebunden und ermöglicht einem Entwickler, den Status einer Einsatz zu beaufsichtigen, die Konfiguration zu ändern, Datenbanken zu migrieren und Caches zu löschen.

Da es hinaus den lokalen Computer des Entwicklers engstirnig ist, fehlen dieser Dev-UI sekundär wichtige Sicherheitskontrollen wie Authentifizierung und Cross-Origin-Ressourcenfreigabe (CORS), um zu verhindern, dass eine betrügerische Website die Statistik einer anderen Website liest.

Dies von Contrast Security identifizierte Problem liegt in dieser Tatsache, dass dieser JavaScript-Quellcode, dieser hinaus einer mit Schadsoftware verseuchten Website gehostet wird, wie Waffe genutzt werden kann, um die Quarkus-Anwendungskonfiguration extra eine Hypertext Transfer Protocol-POST-Voraussetzung zu ändern, um die Codeausführung auszulösen.

„Obwohl es nur den Dev-Modus betrifft, sind die Auswirkungen immer noch hoch, da es dazu zur Folge haben könnte, dass ein Angreifer lokalen Zugriff hinaus Ihre Entwicklungsbox erhält“, bemerkte Quarkus in einem unabhängigen Ratgeber.

Benutzern wird empfohlen, hinaus Version 2.14.2.Final und 2.13.5.Final zu auf den neuesten Stand bringen, um sich vor dem Fehler zu schützen. Eine mögliche Problemumgehung besteht darin, jeder Nicht-Anwendungsendpunkte in kombinieren zufälligen Stammpfad zu verschieben.

[ad_2]