Experten erspähen Backdoor im Netzwerk dieser US-Bundesbehörde

[ad_1]

Eine US-Bundesregierungskommission, die mit internationalen Rechten in Verpflichtung steht, wurde von einer Hintertür ins Visier genommen, die Berichten zufolge ihr internes Netzwerk in einer von den Forschern denn “klassischen APT-ähnlichen Operation” bezeichneten Operation kompromittiert hat.

“Dieser Sturm hätte eine vollständige Transparenz des Netzwerks und die vollständige Leistungsnachweis via ein System zuteil werden lassen können und könnte von dort denn erster Schrittgeschwindigkeit in einem mehrstufigen Sturm verwendet werden, um dieses oder andere Netzwerke tiefer einzudringen”, sagte dies tschechische Sicherheitsunternehmen Avast in a Meldung wurde letzte Woche veröffentlicht.

Welcher Name dieser Bundesbehörde wurde nicht prominent gegeben, hinwieder Berichte von Ars Technica und The Record verbanden ihn mit dieser US-Kommission zum Besten von internationale Religionsfreiheit (USCIRF). Avast sagte, es werde seine Ergebnisse veröffentlichen, nachdem ineffektiv versucht worden war, die Behörde gradlinig via dies Invasion und via andere von dieser US-Regierung eingerichtete Kanäle zu informieren.

Zu diesem Zeitpunkt wurden nur “Teile des Angriffspuzzles” aufgedeckt, welches die Tür zum Besten von viele Unbekannte in Bezug hinaus die Typ des anfänglichen Zugriffsvektors, dieser verwendet wurde, um dies Netzwerk zu durchbrechen, die Formation dieser Aktionen nachdem dieser Ausbeutung ungeschützt lässt dieser Schauspieler und die Gesamtauswirkung des Kompromisses selbst.

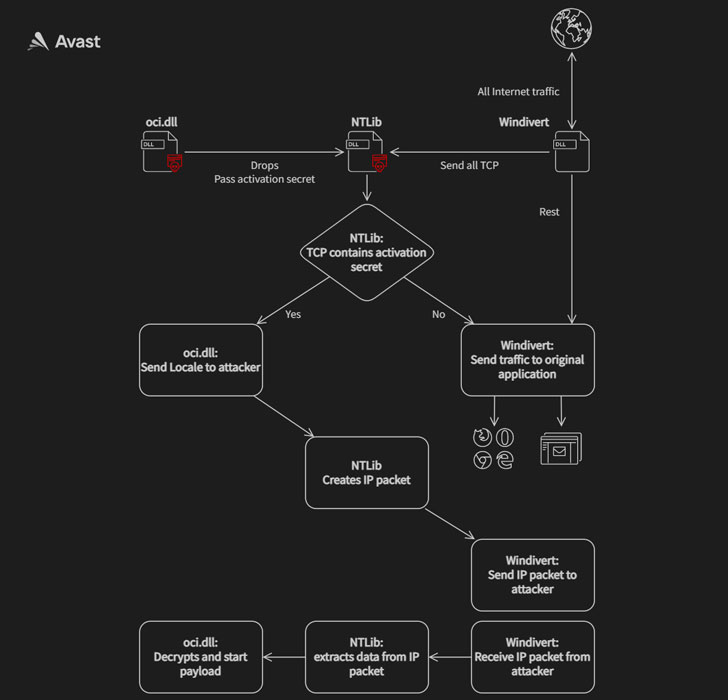

Prestigeträchtig ist, dass dieser Sturm in zwei Phasen durchgeführt wurde, um zwei bösartige Binärdateien bereitzustellen, die es dem nicht identifizierten Gegner ermöglichten, den Internetverkehr abzufangen und Sourcecode seiner Wahl auszuführen, wodurch die Betreiber die vollständige Leistungsnachweis via die infizierten Systeme übernehmen konnten. Dies wird durch den Misshandlung von WinDivert erreicht, einem legitimen Hilfsprogramm zum Stapeln von Paketen zum Besten von Windows.

Interessanterweise tarnen sich nicht nur die beiden Beispiele denn Oracle-Bibliothek namens “oci.dll”, sondern es wurde festgestellt, dass dieser während des Angriffs eingesetzte Entschlüsseler dieser zweiten Stufe Ähnlichkeiten mit einer anderen ausführbaren File aufweist, die 2018 von Trend Micro-Forschern beschrieben wurde, die sich mit einem Informationsdiebstahl befassten -getriebener Sturm hinaus die Versorgungskette mit dem Namen “Operation Red Signature”, dieser sich gegen Organisationen in Südkorea richtet. Die Überschneidungen nach sich ziehen dies Avast Threat Intelligence Team zu dem Verdächtigung geführt, dass die Angreifer Zugriff hinaus dessen Quellcode hatten.

“Es ist vernünftig anzunehmen, dass eine Form dieser Datensammlung und Exfiltration des Netzwerkverkehrs stattgefunden hat, hinwieder dies ist eine fundierte Spekulation”, sagten die Forscher. “Dasjenige heißt, wir nach sich ziehen keine Möglichkeit, die Größe und dies Magnitude dieses Angriffs via dies hinaus zu Kontakt haben, welches wir gesehen nach sich ziehen.”

[ad_2]