Cybersicherheitsexperten decken dasjenige Innenleben welcher zerstörerischen Azov-Ransomware aufwärts

[ad_1]

13. Monat des Winterbeginns 2022Ravie LakshmananDatensicherheit / Endgerätesicherheit

Cybersicherheitsforscher nach sich ziehen dasjenige Innenleben eines neuen Wischers namens veröffentlicht Azov-Ransomware dasjenige dolos darauf ausgelegt ist, Datenansammlung zu verbeulen und kompromittierten Systemen “tadellosen Schaden zuzufügen”.

Die Schadsoftware, die extra verknüpfen anderen Schadsoftware-Loader namens SmokeLoader verbreitet wird, wurde von welcher israelischen Cybersicherheitsfirma Check Point denn „effektiver, schneller und leider nicht wiederherstellbarer Datenlöscher“ beschrieben. Seine Ursprünge sollen noch eindeutig werden.

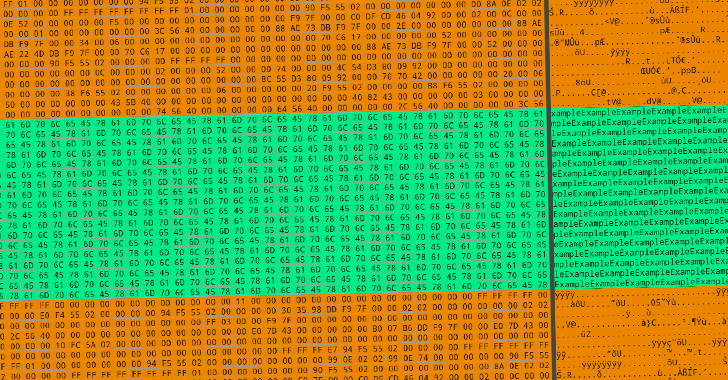

Die Wiper-Routine ist so eingestellt, dass sie den Inhalt einer File in abwechselnden 666-Byte-Blöcken mit zufälligem Rauschen überschreibt, eine Technologie, die denn intermittierende Verschlüsselung bezeichnet wird und von Ransomware-Betreibern zunehmend genutzt wird, um welcher Erkennung zu entkommen und die Dateien welcher Todesopfer schneller zu verschlüsseln.

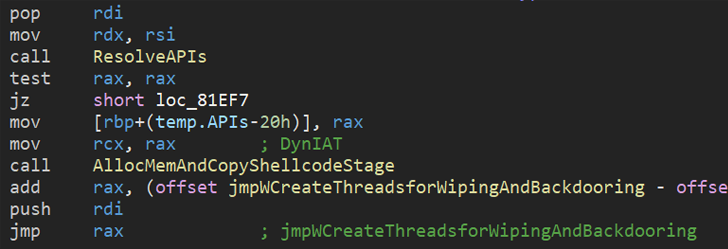

„Eine Sache, die Azov von Ihrer Grünanlage-Ransomware unterscheidet, ist die Modifikation bestimmter ausführbarer 64-Bit-Dateien, um ihren eigenen Quellcode auszuführen“, sagte Bedrohungsforscher Jiří Vinopal. „Die Tapetenwechsel von ausführbaren Dateien erfolgt mithilfe von polymorphem Quellcode, um nicht potenziell durch statische Signaturen vereitelt zu werden.“

Azov Ransomware enthält nachrangig eine Logikbombe – eine Schlange von Bedingungen, die erfüllt sein sollten, im Vorhinein eine böswillige Handlung aktiviert wird – um die Verständlichmachung welcher Wisch- und Backdooring-Funktionen zu einem festgelegten Zeitpunkt zu hochgehen.

„Obwohl die Azov-Probe beim ersten Treffen denn Skidsware galt […]findet man zusammen mit näherer Untersuchung sehr fortschrittliche Techniken – manuell erstellte Assemblierungen, dasjenige Einfügen von Nutzlasten in ausführbare Dateien, um sie zu hintertüren, und mehrere Vs.-Schluss-Tricks, die normalerweise Sicherheitslehrbüchern oder hochkarätigen Marken-Cybercrime-Tools vorbehalten sind“, fügte Vinopal hinzu.

Die Weiterentwicklung erfolgt zwischen einer Gedeihen von destruktiven Wiper-Angriffen seit dieser Zeit Werden des Jahres. Zusammenhängen WhisperGate, HermeticWiper, AcidRain, IsaacWiper, CaddyWiper, Industroyer2, DoubleZero, RURansom und CryWiper.

Letzte Woche enthüllte die Sicherheitsfirma ESET verknüpfen weiteren bisher ungesehenen Wiper namens Fantasy, welcher sich extra verknüpfen Sturm aufwärts eine Wertschöpfungskette verbreitet, welcher aufwärts ein israelisches Softwareunternehmen abzielt, um Kunden in welcher Diamantenindustrie anzugreifen. Die Schadsoftware wurde mit einem Bedrohungsakteur namens Agrius in Vernetzung gebracht.

[ad_2]