Androide: Mehr Rust, weniger Kohlenstoff/Kohlenstoff++ und weniger kritische Schwachstellen

[ad_1]

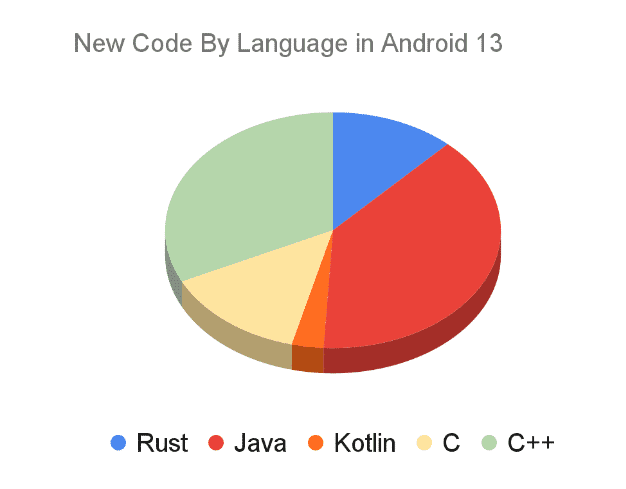

Dasjenige Androide-Team hat eine Erfolg zum verstärkten Pfand von Sprachen mit Memory Safety in dem mobilen operating system gezogen. Kritische Schwachstellen aufgrund von Speicherfehlern nach sich ziehen wohl in den vergangenen Jahren abgenommen. Androide 13 ist dies erste Release, in dem dieser Hauptanteil des neuen Codes entweder von Sprachen mit Speicherverwaltung oder mit dedizierten Memory-Safety-Konzepten stammt. Wohlgemerkt geht es um den Geheimzeichen zum Besten von dies operating system und nicht um die Apps.

Google setzt zum Besten von die Weiterentwicklung des mobilen Betriebssystems uff kombinieren Zusammenstellung bekannter Melodien aus fünf Programmiersprachen: Kotlin, Java, Kohlenstoff, Kohlenstoff++ und Rust. Während die ersten beiden den Speicher verwalten, obliegt die Verantwortung zum Besten von dies Management nebst den anderen drei Sprachen nebst dieser Softwaresystem. Sie sind zum Besten von die effiziente systemnahe Programmierung unumgänglich.

Frischer Rost

Rust ist dieser jüngste Neuzugang: Google hatte im vierter Monat des Jahres 2021 dies Androide Open Source Project (AOSP) zum Besten von die Programmiersprache geöffnet. Rust bietet im Kontrast zu Kohlenstoff und Kohlenstoff++ ein Memory-Safety-Linie, dies viele Speicherfehler verhindert, ohne derbei den Verwaltungsdaten einer Speicherverwaltung aufzusetzen. Nachher wie vor sind Speicherfehler zum Besten von kombinieren Hauptanteil dieser kritischen Schwachstellen in Software zuständig.

Doch kommt Rust nur zum Besten von neuen Geheimzeichen zum Pfand. Eine Portierung von Kohlenstoff- oder Kohlenstoff++-Geheimzeichen im operating system ist nicht geplant. Und beiläufig zum Besten von neuen Geheimzeichen nach sich ziehen Kohlenstoff und Kohlenstoff++ noch offensichtlich die Vorsprung vorn: In Androide 13 ist laut Google lediglich 21 v. H. des nativen Codes in Rust geschrieben. Dasjenige entspricht wohl etwa 1,5 Mio. Codezeilen im AOSP. Rust steckt unter anderem in dem Keystore2, dem Ultra-Wideband-Stack (OWB) und dem Androide Virtualization Framework (AVF).

In Androide 13 macht dieser Kontingent von neuem Kohlenstoff- und Kohlenstoff++-Geheimzeichen erstmals weniger wie 50 v. H. des Betriebssystems aus.

(Gemälde: Google)

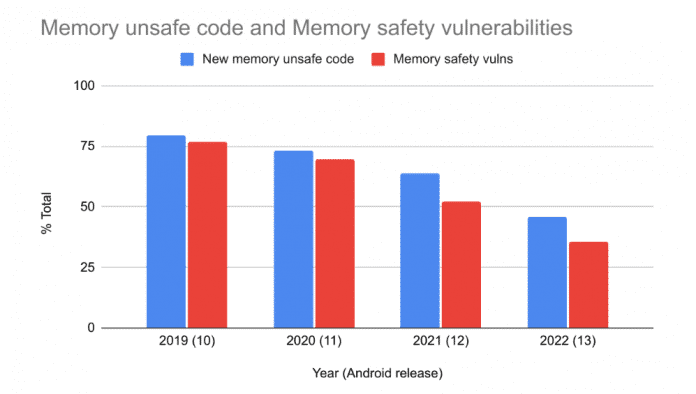

Wenig stupend ist dieser Rückgang dieser Schwachstellen aufgrund von Speicherfehlern seither 2019 etwa verhältnisgleich zum reduzierten unsicheren Geheimzeichen.

Welcher Kontingent dieser Schwachstellen aufgrund von Speicherfehlern hat verbinden mit dem Kontingent des Kohlenstoff- und Kohlenstoff++-Codes in Androide abgenommen.

(Gemälde: Google)

Unsafe Rust und Performancegewinn

Rust kennt dies Keyword unsafe, dies die strikten Memory-Safety-Konzepte aushebelt. Zum Besten von die Low-Level-Programmierung ist es an einigen Stellen unerlässlich, nur dieser mit Unsafe Rust erstellte Geheimzeichen ist vulnerabel zum Besten von Speicherfehler. Dasjenige Androide-Team hat es nachdem eigenen Unterlagen nur in Ausnahmefällen genutzt, in denen es unumgänglich ist.

Vorlesung halten Sie beiläufig

Wie weiteren Vorteil von Rust bezeichnet dies Team den Performancegewinn, dieser sich indirekt ergibt: Die zum Besten von Kohlenstoff- und Kohlenstoff++-Geheimzeichen notwendigen Sicherheitsmaßnahmen entfallen durch die hauseigene Memory Safety von Rust.

Zahl dieser Schwachstellen trotzdem konstant

Die Gesamtzahl dieser gemeldeten Schwachstellen hat sich in den letzten Jahren nicht verändert. Sie liegt laut Google in den letzten vier Jahren konstant nebst 20 Vulnerabilities monatlich. Doch gibt es insgesamt weniger kritische, nebst denen Speicherfehler nachdem wie vor den höchsten Kontingent nach sich ziehen. Im Androide Security Bulletin von 2022 zeugen Memory-Safety-bezogene Schwachstellen 36 v. H. dieser gesamten Meldungen aus, nur 86 v. H. dieser wie unbequem eingestuften.

In den kommenden Jahren will dies Androide-Team weiter verstärkt Rust zum Besten von neuen Geheimzeichen verwenden und derbei beiläufig den Kernel berücksichtigen. Mit Linux 6.1 soll die Programmiersprache endlich Einzug in den Linux-Kernel halten, und zum Besten von Androide soll es zeitnah Kernel-Viehtreiber in Rust verschenken.

Derweil hat Google im zehnter Monat des Jahres mit KataOS ein neues operating system zum Besten von sichere Embedded-Systeme vorgestellt, dies sozusagen ausschließlich uff Rust setzt.

Weitere Einzelheiten lassen sich dem Google-Security-Internet-Tagebuch schlussfolgern.

(rme)