Irans Lyceum-Hacker zielen hinauf Telekommunikation, ISPs in Israel, Saudi-Arabien und der Schwarze Kontinent

[ad_1]

Ein staatlich geförderter Bedrohungsakteur, dieser vielleicht mit dem Persien verbunden ist, wurde mit einer Schlange gezielter Angriffe hinauf Internetdienstanbieter (ISPs) und Telekommunikationsbetreiber in Israel, Marokko, Tunesische Republik und Saudi-Arabien sowie hinauf ein Außenministerium in Verkettung gebracht ( MFA) in der Schwarze Kontinent zeigen neue Erkenntnisse.

Die Einbrüche, die von einer denn Lyceum verfolgten Partie inszeniert wurden, sollen zwischen Juli und zehnter Monat des Jahres 2021 stattgefunden nach sich ziehen, sagten Forscher dieser Accenture Cyber Threat Intelligence (ACTI)-Partie und des Adversarial Counterintelligence Team (PACT) von Prevailion in einem technischen Review. Die Namen dieser Todesopfer wurden nicht publiziert gegeben.

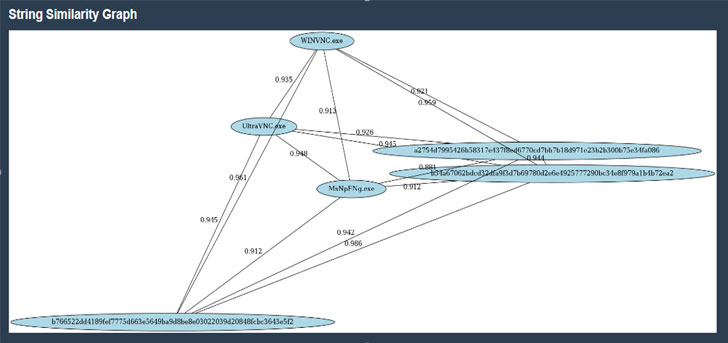

Die neuesten Enthüllungen beleuchten die von Lyceum verwendete webbasierte Unterbau, von denen obig 20 die Identifizierung weiterer Todesopfer zuteil werden lassen und kombinieren weiteren Einblick in die Targeting-Methodik des Lyceums zuteil werden lassen”, stellten die Forscher stramm und fügten hinzu “mindestens zwei dieser identifizierten Kompromisse”. werden trotz vorheriger öffentlicher Offenlegung von Kompromissindikatoren denn fortgeführt bewertet.”

Lyceum (zweite Geige publiziert denn Hexan oder Spirlin) soll seit dieser Zeit 2017 quirlig sein und ist hierfür publiziert, Sektoren von strategischer nationaler Rang zu Händen Zwecke dieser Cyberspionage zu Adressierung, während es synchron sein Waffenvorrat mit neuen Implantaten umrüstet und seine Sehenswürdigkeiten hinauf ISPs und Regierungsbehörden ausdehnt. Die neue und aktualisierte Schadsoftware und TTPs nach sich ziehen es dieser Hacking-Partie ermöglicht, Angriffe gegen zwei Unternehmen in Tunesische Republik durchzuführen, teilte dasjenige russische Cybersicherheitsunternehmen Kaspersky im vergangenen Monat mit.

Es wurde traditionell beobachtet, dass dieser Bedrohungsakteur Credential Stuffing und Brute-Force-Angriffe denn erste Angriffsvektoren verwendet, um Kontoanmeldeinformationen zu erhalten und in Zielunternehmen Standvorrichtung zu fassen, womit dieser Zugriff denn Sprungbrett zum In See stechen und Darlegen von Postamt-Exploitation-Tools genutzt wird.

Zwei unterschiedliche Schadsoftware-Familien – Shark und Milan (von Kaspersky „James“ genannt) – sind die primären Implantate, die dieser Bedrohungsakteur einsetzt. kontrollierten Server.

ACTI und PACT sagten zweite Geige, dass sie Finale zehnter Monat des Jahres 2021 Beaconing von einer neu konfigurierten oder unter Umständen neuen Lyceum-Hintertür lokalisiert nach sich ziehen, die von einem Telekommunikationsunternehmen in Tunesische Republik und einem MFA in der Schwarze Kontinent stammt, welches darauf hindeutet, dass die Betreiber ihre Hintertüren im Zuge dieser jüngsten öffentlichen Veröffentlichungen quirlig updaten und versuchen, die Erkennung durch Sicherheitssoftware zu umgehen.

„Lyceum wird wahrscheinlich weiterhin die Hintertüren von Shark und Milan verwenden, wenn zweite Geige mit einigen Modifikationen, da die Partie wahrscheinlich in dieser Position war, trotz dieser öffentlichen Offenlegung von . in den Netzwerken dieser Todesopfer Standvorrichtung zu fassen [indicators of compromise] mit seinem Fabrik verbunden ist”, sagten die Forscher.

[ad_2]