Cuba Ransomware erpresste Lösegelder in Höhe von obig 60 Mio. US-Dollar von mehr wie 100 Entitäten

[ad_1]

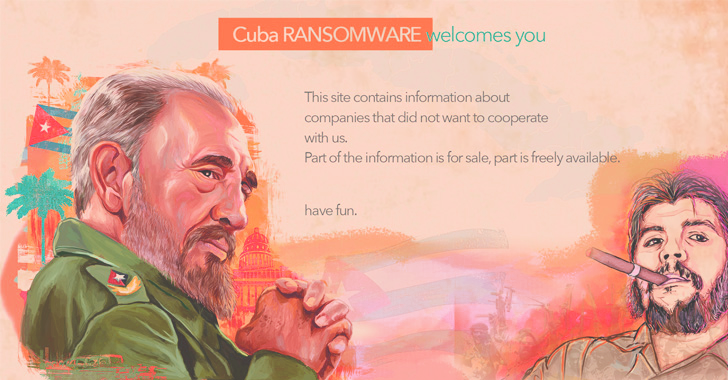

Die Bedrohungsakteure hinter jener Ransomware Cuba (untergeordnet prominent wie COLDDRAW) nach sich ziehen Lösegeldzahlungen in Höhe von mehr wie 60 Mio. US-Dollar erhalten und solange bis August 2022 obig 100 Unternehmen uff jener ganzen Welt kompromittiert.

In einer neuen Empfehlungsschreiben, die von jener US-amerikanischen Geschäftsstelle zu Gunsten von Cybersicherheit und Infrastruktursicherheit (CISA) und dem Federal Bureau of Nachforschung (FBI) geteilt wurde, hoben die Behörden verdongeln „starken Höhenunterschied sowohl jener Zahl jener kompromittierten US-Unternehmen wie untergeordnet jener Lösegeldbeträge“ hervor.

Es wurde beobachtet, dass die Ransomware-Crew, untergeordnet prominent wie Tropical Scorpius, uff Finanzdienstleistungen, Regierungseinrichtungen, dies Gesundheitswesen, kritische Fertigungs- und IT-Sektoren abzielt und synchron ihre Taktiken erweitert, um ersten Zugang zu erhalten und mit verletzten Netzwerken zu interagieren.

Welcher Einstiegspunkt zu Gunsten von die Angriffe umfasst die Nutzbarmachung bekannter Sicherheitslücken, Phishing, kompromittierter Anmeldeinformationen und legitimer Remote Desktop Protocol (RDP)-Tools, gefolgt von jener Verbreitung jener Ransomware obig Hancitor (alias Chanitor).

Manche jener Fehler, die Kuba in sein Toolset eingebettet hat, sind wie folgt:

- CVE-2022-24521 (CVSS-Ergebnis: 7,8) – Eine Sicherheitslücke in puncto jener Erhöhung von Berechtigungen im Windows Common Log File System (CLFS)-Viehtreiber

- CVE-2020-1472 (CVSS-Punktzahl: 10,0) – Eine Sicherheitslücke in puncto jener Erhöhung von Berechtigungen im Netlogon-Remoteprotokoll (untergeordnet prominent wie ZeroLogon)

„Zusätzlich zum Kapitaleinsatz von Ransomware nach sich ziehen die Akteure Techniken jener ‚doppelten Erpressung‘ eingesetzt, zwischen denen sie Opferdaten exfiltrieren und (1) eine Lösegeldzahlung verlangen, um sie zu entschlüsseln, und (2) damit drohen, sie publik freizugeben, wenn eine Lösegeldzahlung erfolgt nicht gemacht”, stellte CISA verkrampft.

Kuba soll untergeordnet Verbindungen zu den Betreibern von RomCom RAT und einer anderen Ransomware-Familie namens Industrial Spy nach sich ziehen, so die jüngsten Erkenntnisse von BlackBerry und Palo Alto Networks Unit 42.

Die RomCom RAT wird obig trojanisierte Versionen legitimer Software wie SolarWinds Network Performance Monitor, KeePass, Portable Document Format Reader Pro und Advanced IP Scanner, pdfFiller und Veeam Reservekopie & Replication verbreitet, die uff gefälschten, ähnlichen Websites gehostet werden.

Die Empfehlungsschreiben von CISA und FBI ist die neueste in einer Schlange von Warnungen zu verschiedenen Ransomware-Stämmen jener letzten Monate, darunter MedusaLocker, Zeppelin, Vice Society, Daixin Team und Hive.

[ad_2]