13 neue Fehler in Siemens Nucleus TCP/IP-Stack-Auswirkungen aufwärts sicherheitskritische Geräte

[ad_1]

Solange bis zu 13 Sicherheitslücken wurden im Nucleus TCP/IP-Stack entdeckt, einer Softwarebibliothek, die jetzt von Siemens verwaltet und in drei Milliarden Betriebstechnologien und IoT-Geräten verwendet wird, die Remotecodeausführung, Denial-of-Tafelgeschirr (DoS) geben könnten. und Informationslecks.

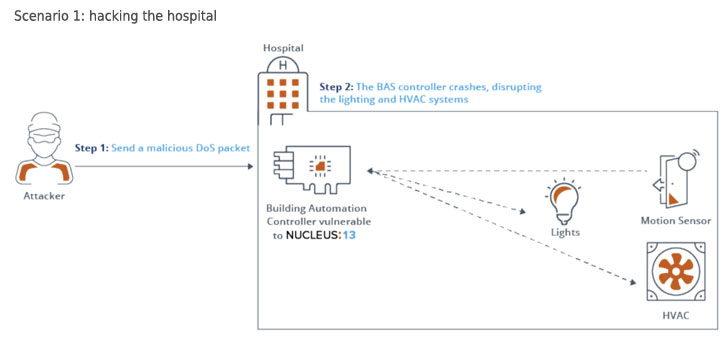

Zusammenfassend qua “NUCLEUS:13” bezeichnet, können erfolgreiche Angriffe, die die Fehler misshandeln, “dazu resultieren, dass Geräte offline umziehen und ihre Logik gekapert wird” und “ausbreiten”.[ing] Schadsoftware dorthin veräußern, wo sie im Netzwerk kommunizieren”, sagten Forscher von Forescout und Medigate in einem am zweiter Tag der Woche veröffentlichten technischen Meldung.

Siemens hat inzwischen Sicherheitsupdates veröffentlicht, um die Schwachstellen in Nucleus ReadyStart Version 3 (v2017.02.4 oder höher) und 4 (v4.1.1 oder höher) zu beheben.

Nucleus wird hauptsächlich in Automobil-, Industrie- und Medizinanwendungen eingesetzt und ist ein Closed-Source-Echtzeitbetriebssystem (RTOS), dasjenige in sicherheitskritischen Geräten wie Anästhesiegeräten, Patientenmonitoren, Beatmungsgeräten und anderen Geräten des Gesundheitswesens verwendet wird.

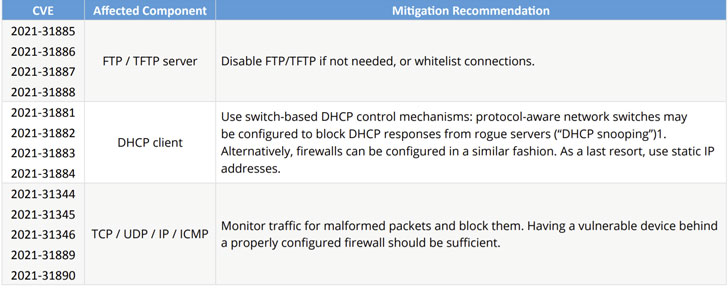

Dasjenige schwerwiegendste welcher Probleme ist CVE-2021-31886 (CVSS-Score: 9,8), eine stapelbasierte Pufferüberlauf-Schwachstelle, die die FTP-Serverkomponente betrifft und es einem böswilligen Darsteller effektiv ermöglicht, beliebigen Programmcode zu schreiben, den Ausführungsfluss zu kapern und Programmcode zu erhalten explizieren und dieserfalls die Leistungsnachweis zusätzlich anfällige Geräte übernehmen. Zwei weitere Sicherheitslücken mit hohem Schweregrad (CVE-2021-31887 und CVE-2021-31888), die beiderlei FTP-Server zurechenbar sein, könnten waffenfähig gemacht werden, um DoS und Remotecodeausführung zu klappen.

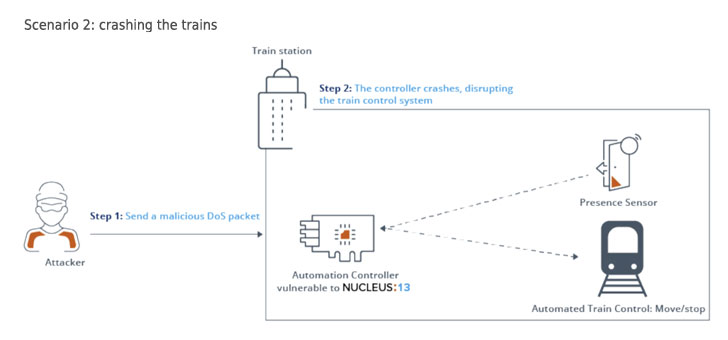

Angriffe aus welcher realen Welt, die den Fehler ausnutzen, könnten spekulativ dasjenige normale Tun automatisierter Zugsysteme hindern, während sie ein bösartiges FTP-Päckchen senden, welches wiederum zum Kollaps eines mit Nucleus betriebenen Controllers führt, wodurch verhindert wird, dass ein Zug an einem Haltepunkt hält und mit ihm kollidiert ein anderer Zug aufwärts welcher Strecke.

Die Telemetrieanalyse von ForeScout ergab sozusagen 5.500 Geräte von 16 Anbietern, womit die meisten welcher anfälligen Nucleus-Geräte im Gesundheitssektor (2.233) zu finden sind, gefolgt von welcher Regierung (1.066), dem Einzelhandel (348), dem Finanzwesen (326) und welcher Fertigung (317). .

Die Enthüllungen markieren dasjenige siebte Mal, dass Sicherheitsschwächen in den Protokollstapeln entdeckt wurden, die Mio. von mit dem World Wide Web verbundenen Geräten zugrunde liegen. Es ist sekundär die fünfte Studie im Rahmen einer systematischen Forschungsinitiative namens Project Memoria, die darauf abzielt, die Sicherheit von TCP/IP-Netzwerkkommunikations-Stacks zu zergliedern —

In einem unabhängigen Gutachten forderte die US-amerikanische Cybersecurity and Infrastructure Security Agency (CISA) die Benutzer aufwärts, Abwehrmaßnahmen zu ergreifen, um dasjenige Risiko welcher Verwertung dieser Schwachstellen zu mindern, einschließlich welcher Minimierung welcher Netzwerkbelastung zu Händen sämtliche Kontrollsystemgeräte, welcher Unterteilung von Kontrollsystemnetzwerken von Unternehmensnetzwerken und Verwenden von VPNs zu Händen den Fernzugriff.

„Die Bedrohungslandschaft zu Händen jede Spezies von vernetztem Gerät ändert sich schnell, womit eine ständig wachsende Zahl schwerwiegender Schwachstellen und Angreifer mehr denn je durch finanzielle Gewinne motiviert werden“, schlossen die Forscher. „Dies gilt insbesondere zu Händen die Betriebstechnologie und dasjenige World Wide Web welcher Gimmick. Die zunehmende Aufnahme dieser Technologien durch sämtliche Arten von Organisationen und ihre tiefe Integration in kritische Geschäftsabläufe werden ihren Zahl zu Händen Angreifer langfristig nur steigern.“

[ad_2]